GUID چیست و در فناوری اطلاعات چه کاربردی دارد؟

در دنیای فناوری اطلاعات و برنامهنویسی، مدیریت دادهها و شناسایی یکتا از اهمیت بالایی برخوردار است. یکی از روشهای موثر برای این کار، استفاده از GUID یا Globally Unique Identifier است. GUID یک شناسه یکتای جهانی است که برای شناسایی اشیاء، کاربران یا منابع در سیستمهای مختلف طراحی شده است. این شناسه به دلیل ساختار منحصر به فرد خود، در بسیاری از زمینهها از جمله برنامهنویسی، پایگاههای داده و سیستمهای توزیعشده کاربرد دارد و تضمین میکند که هر شناسه بدون تکرار ایجاد شود.

GUID چیست؟

GUID یا Globally Unique Identifier یک شناسه یکتا و منحصر به فرد است که برای شناسایی اشیاء، منابع یا دادهها در سیستمها و پایگاههای داده استفاده میشود. این شناسه به گونهای طراحی شده است که احتمال تکرار آن در سطح جهانی تقریباً غیرممکن است. به همین دلیل، GUIDها به طور گسترده در برنامهنویسی، پایگاههای داده و سامانههای توزیعشده برای اطمینان از یکتایی و شناسایی منابع استفاده میشوند. ساختار GUID به گونهای است که معمولاً از 32 کاراکتر شامل اعداد و حروف تشکیل میشود و بهطور معمول در فرمت خاصی مانند “xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx” نمایش داده میشود.

GUIDها به دلیل ویژگیهای منحصر به فرد خود، بهویژه در سیستمهای بزرگ و توزیعشده مانند سرویسهای وب و پایگاههای داده که نیاز به شناسایی یکتا و همگامسازی اطلاعات دارند، بسیار مفید هستند. از آنجا که GUIDها از منابع مختلفی مانند زمان، آدرس MAC کارت شبکه یا حتی منابع تصادفی بهدست میآیند، احتمال ایجاد دو GUID مشابه تقریباً صفر است. این ویژگی باعث میشود که استفاده از GUIDها در سناریوهایی که نیاز به مدیریت منابع یکتا دارند، ضروری و کارآمد باشد.

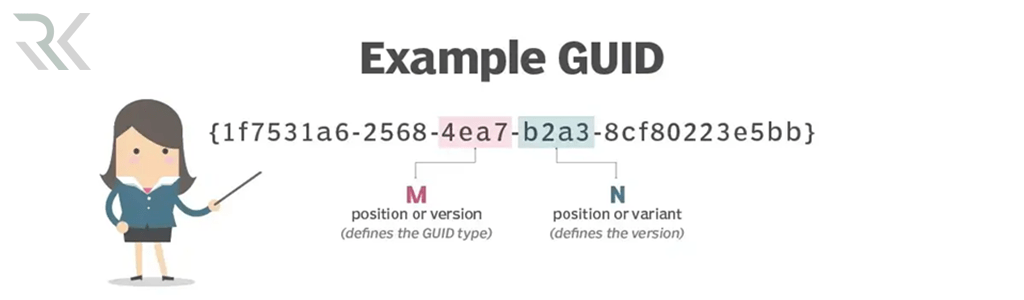

ساختار GUID

GUID معمولاً از 32 کاراکتر هگزادسیمال (اعداد 0-9 و حروف A-F) تشکیل میشود و بهطور کلی به 5 بخش تقسیم میشود که در مجموع 128 بیت را نمایندگی میکنند. این بخشها به شرح زیر هستند:

-

بخش اول (8 کاراکتر اول):

این بخش شامل 8 کاراکتر است که نشاندهنده بخشی از زمان ایجاد GUID میباشد. این مقدار معمولاً شامل بخشهایی از زمان سیستم است که بهطور دقیق شبیهسازی میشود.

-

بخش دوم (4 کاراکتر بعدی):

این بخش بهطور معمول به آدرس MAC (شناسه سختافزار شبکه) یا برخی دیگر از ویژگیهای سیستم بستگی دارد. هدف این بخش اضافه کردن ویژگیهای سیستم به GUID است.

-

بخش سوم (4 کاراکتر بعدی):

این بخش بهطور ویژه برای شناسایی نسخه GUID استفاده میشود و در ایجاد GUIDهای مختلف کاربرد دارد.

-

بخش چهارم (4 کاراکتر بعدی):

در این بخش، اطلاعات اضافی که مرتبط با دادههای تصادفی یا زمان ایجاد GUID هستند، قرار میگیرند.

-

بخش پنجم (12 کاراکتر آخر):

این بخش معمولاً شامل یک شناسه تصادفی یا دادههای یکتا است که برای اطمینان از یکتایی GUID در مقیاس جهانی استفاده میشود.

این ساختار به GUID این امکان را میدهد که تقریباً در هر شرایطی بهطور یکتا شناسایی شود و بدون هیچ گونه تداخل در سیستمهای مختلف کاربرد داشته باشد.

کاربردهای GUID

-

شناسایی یکتا در پایگاه دادهها:

GUIDها در پایگاه دادهها بهعنوان کلیدهای اصلی یا شناسههای یکتا برای رکوردها استفاده میشوند. این ویژگی بهویژه در سیستمهای توزیعشده یا پایگاه دادههای که از چندین سرور برای ذخیرهسازی دادهها استفاده میکنند، اهمیت دارد، زیرا اطمینان میدهد که هر رکورد یک شناسه یکتا و جهانی دارد.

-

ساختارهای توزیعشده و سرویسهای مقیاسپذیر:

در سیستمهای توزیعشده که دادهها در سراسر نقاط مختلف جغرافیایی یا سرورها ذخیره میشوند، استفاده از GUID امکان مدیریت دادهها بدون تداخل و برخورد را فراهم میآورد. این ویژگی بهویژه در سیستمهایی که برای مقیاسپذیری و کارایی بالا طراحی شدهاند، بسیار مفید است.

-

تولید شناسههای یکتا برای فایلها و منابع:

در سیستمهای مدیریت محتوا یا ذخیرهسازی فایلها، GUID برای شناسایی یکتای فایلها و منابع مختلف بهکار میرود. این روش از بهوجود آمدن هرگونه تداخل یا مشکل در شناسایی منابع مختلف جلوگیری میکند و باعث میشود هر فایل یا منبع بهطور مستقل و بینقص شناسایی شود.

-

ایجاد رمزهای امنیتی و توکنهای شناسایی:

در فرآیندهای امنیتی مانند احراز هویت و صدور توکنهای شناسایی از GUID برای تولید توکنهای یکتا استفاده میشود. این توکنها میتوانند برای شناسایی کاربران، صدور مجوزها یا ردیابی فعالیتهای کاربران در سیستمها بهکار روند.

-

نسخهبندی نرمافزارها و اجزای سیستم:

در سیستمهای نرمافزاری، GUID برای نسخهبندی ماژولها، اجزا و مؤلفههای مختلف نرمافزارها استفاده میشود. این امکان را میدهد که هر مؤلفه بهطور یکتا شناسایی شده و از تغییرات ناخواسته در هنگام ارتقاء یا بروزرسانی جلوگیری شود.

-

ایجاد شناسههای یکتا برای اشیاء در برنامهنویسی شیگرا:

در برنامهنویسی شیگرا، GUID میتواند بهعنوان شناسه یکتا برای اشیاء و موجودیتها استفاده شود. این امکان برای مدیریت نمونهها و دادهها در سیستمهای پیچیده و بزرگ بسیار مفید است، بهویژه در زمینههایی مانند طراحی پایگاه دادههای شیگرا و مدیریت نشستها.

تفاوت بین GUID و SID چیست؟

GUID (Globally Unique Identifier) و SID (Security Identifier) هر دو شناسههای منحصر به فردی هستند که در سیستمهای کامپیوتری برای شناسایی موجودیتها استفاده میشوند، اما تفاوتهای اساسی دارند. GUID معمولاً برای شناسایی یکتا در برنامهها و سیستمهای توزیعشده استفاده میشود. این شناسهها بهطور جهانی یکتا هستند و میتوانند برای شناسایی منابع مختلف مانند رکوردهای پایگاه داده، فایلها یا کامپیوترها استفاده شوند. از سوی دیگر، SID بیشتر در زمینه امنیت و دسترسی به منابع در سیستمعاملهای ویندوز بهکار میرود. SID برای شناسایی کاربران، گروهها و سایر موجودیتهای امنیتی در سیستمهای ویندوز طراحی شده است و بهعنوان شناسهای برای اعمال دسترسیهای امنیتی و پیگیری فعالیتهای کاربران استفاده میشود.

در حالی که GUID در بیشتر موارد برای شناسایی عمومی و منحصر به فرد در سیستمهای توزیعشده یا نرمافزاری استفاده میشود، SID بهطور خاص برای امنیت و مدیریت دسترسیها در سیستمعاملهای ویندوز طراحی شده است. این دو شناسه در زمینههای مختلف کاربرد دارند، اما از نظر استفاده در دنیای واقعی، GUID بیشتر در محیطهایی که نیاز به شناسایی جهانی و غیرامنیتی دارند، کاربرد دارد، در حالی که SID بهطور خاص برای مدیریت و کنترل دسترسیها در یک محیط امن و تحت نظارت استفاده میشود.

جمعبندی…

در نهایت GUID بهعنوان یک شناسه یکتای جهانی در دنیای فناوری اطلاعات اهمیت زیادی دارد و در برنامهنویسی، پایگاه دادهها و سیستمهای توزیعشده کاربرد فراوانی دارد. این شناسه، با توجه به ساختار منحصر به فرد خود، امکان شناسایی یکتا و بدون تداخل منابع مختلف را فراهم میآورد و در مواردی مانند مدیریت دادهها، امنیت و نسخهبندی نرمافزارها بسیار مفید است. در مقابل SID بهطور خاص برای شناسایی کاربران و دسترسیها در سیستمعاملهای ویندوز استفاده میشود و هر دو شناسه در زمینههای مختلف نقشهای خاص خود را ایفا میکنند.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *