حمله فیشینگ چیست و چگونه رخ میدهد؟

در دنیای امروز حملات سایبری با سرعتی بیسابقه در حال رشد و تکامل هستند. از میان انواع مختلف تهدیدات امنیتی مانند بدافزارها، باجافزارها...

چارچوب امنیتی NIST چیست؟آشنایی با استانداردها و ساختار

National Institute of Standards and Technology و به اختصار NIST یکی از مهمترین مؤسسات در حوزه استانداردها و فناوریهای اطلاعاتی است که...

چک لیست امنیتی سوئیچ و روتر+توصیهها و ترفندها

سوئیچها و روترها بهعنوان اجزای اصلی زیرساخت شبکههای سازمانی نقش بسیار حیاتی در انتقال دادهها و تضمین ارتباطات پایدار دارند. امنیت ا...

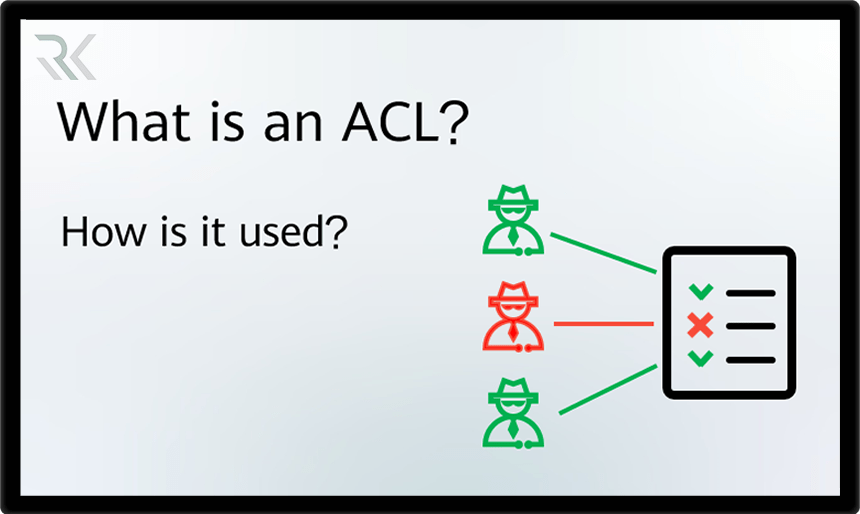

ACL چیست و چگونه شبکه را کنترل و فیلتر میکند؟

Access Control List یا ACL یک روش مدیریتی است که به شما این امکان را میدهد تا دسترسیها را به منابع خاص در یک شبکه یا سیستم کنترل و مح...

حمله Brute Force چیست و چه خطری دارد؟

حمله Brute Force که به عنوان حمله جستجوی فراگیر نیز شناخته میشود، یکی از ابتداییترین و در عین حال قدرتمندترین تکنیکهای نفوذ در حوزه ...

حملات DoS و DDoS:تهدیدات سایبری و روشهای مقابله

حملات DoS (Denial of Service) و DDoS (Distributed Denial of Service) از جمله تهدیدات رایج در دنیای امنیت سایبری هستند که به منظور ایجاد...

معرفی حمله مرد میانی یا و راه حلهای مقابله با آن

حمله مرد میانی (Man-in-the-Middle یا به اختصار MITM) یکی از حملات سایبری خطرناک است که در آن مهاجم میتواند ارتباط بین دو طرف را شنود ک...

مدل امنیتی Zero Trust چیست و چگونه از آن پیروی کنیم؟

در دنیای امروز که تهدیدات سایبری به سرعت در حال افزایش هستند، امنیت اطلاعات به یکی از اولویتهای اصلی سازمانها تبدیل شده است. مدل امنی...

چک لیست امنیتی بکآپ گیری

امروزه دادهها بهعنوان یکی از ارزشمندترین داراییهای هر سازمان شناخته میشوند. از اطلاعات مشتریان تا اسناد حیاتی و پروژههای حساس، همه...