پروتکل OAuth چیست و چگونه کار میکند؟ مزایا و معایب OAuth

پروتکل OAuth یکی از پرکاربردترین استانداردهای امنیتی در دنیای فناوری اطلاعات است که برای مدیریت دسترسی کاربران به سرویسها و منابع مختل...

برسی RTO و RPO و تفاوتهای آنها : چرا RTO و RPO برای کسبوکار حیاتی هستند؟

در دنیای امروز که دادهها به قلب تپندهی هر سازمان تبدیل شدهاند، از دست دادن آنها میتواند خسارتهای جبرانناپذیری به همراه داشته باشد...

وب سرویس WSDL چیست و در کجا کاربرد دارد؟

در دنیای وب سرویسها، استانداردها و زبانهای توصیف نقش مهمی در تسهیل ارتباط بین سیستمها ایفا میکنند. WSDL یا Web Services Description...

XML-RPC چیست و چه کاربردی دارد؟ + برسی کامل XML-RPC در وردپرس

در دنیای ارتباطات نرمافزاری و سیستمهای توزیعشده، پروتکلهای مختلفی برای تبادل داده و اجرای دستورات از راه دور وجود دارد. یکی از این ...

Certificate Revocation List (CRL) چیست و چه کاربردی دارد؟

در دنیای دیجیتال امروز امنیت اطلاعات و اطمینان از اعتبار گواهینامههای دیجیتال اهمیت ویژهای دارد. یکی از ابزارهای کلیدی برای مدیریت و...

آشنایی با Prometheus | ابزار متنباز مانیتورینگ سیستم

در دنیای امروز که سیستمهای نرمافزاری پیچیدهتر از همیشه شدهاند، نظارت دقیق و زمانبندیشده بر عملکرد سرورها، سرویسها، میکروسرویسها...

امنیت ایمیل با S/MIME رمزنگاری و امضای دیجیتال برای ایمیل

در عصری که ایمیلها یکی از اصلیترین ابزارهای ارتباطی ما محسوب میشوند، تضمین امنیت و محرمانگی آنها اهمیتی حیاتی دارد. بسیاری از ایمیل...

گواهی X.509 چیست و چه مزیتی در امنیت ارتباطات آنلاین دارد؟

در دنیای ارتباطات دیجیتال، اعتماد میان سیستمها و کاربران بدون استفاده از مکانیزمهای رمزنگاریشده ممکن نیست. یکی از مهمترین استاندارد...

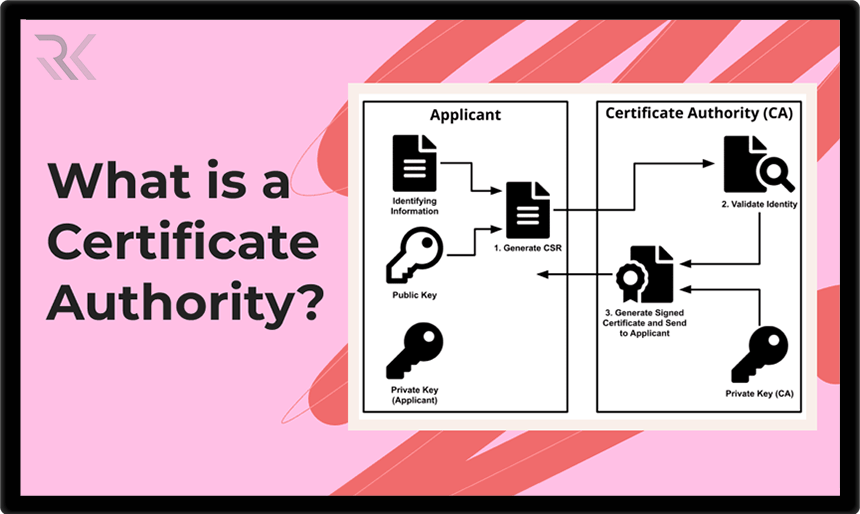

مرجع صدور گواهی یا CA چیست؟ Certificate Authority چگونه امنیت ارتباطات دیجیتال را تضمین میکند؟

در دنیای امروز که تبادل اطلاعات دیجیتال به بخشی جدانشدنی از زندگی ما تبدیل شده، اعتماد به صحت و امنیت ارتباطات آنلاین اهمیت بسیاری پیدا...