حمله Baiting چیست؟ چگونه از حملات بیتینگ جلوگیری کنیم؟

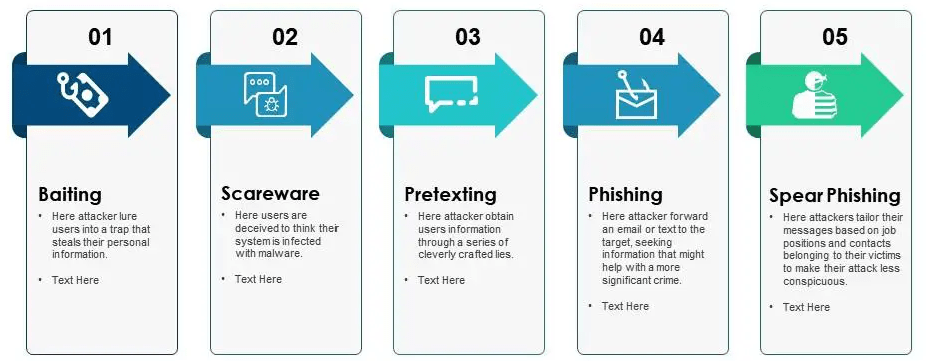

در دنیای امروز که تهدیدات سایبری هر روز پیچیدهتر میشوند، حملات مهندسی اجتماعی به یکی از ابزارهای محبوب هکرها تبدیل شدهاند. یکی از این حملات، حمله Baiting است که با استفاده از فریب و تحریک حس کنجکاوی یا طمع قربانیان، آنها را به دام میاندازد. در این روش، مهاجمان با ارائه طعمههایی مانند فلش مموریهای آلوده، لینکهای جذاب یا تبلیغات جعلی، کاربران را ترغیب به انجام عملی میکنند که به سرقت اطلاعات یا نفوذ به سیستم منجر میشود. درک این نوع حمله و روشهای پیشگیری از آن، به کاربران کمک میکند تا در برابر چنین تهدیداتی آگاهانه عمل کنند و امنیت خود را در فضای دیجیتال حفظ کنند.

حمله Baiting چیست؟

حمله Baiting یکی از روشهای پیشرفته مهندسی اجتماعی است که در آن مهاجمان از طعمههایی جذاب برای فریب قربانیان استفاده میکنند. این طعمهها میتوانند فیزیکی یا دیجیتالی باشند، مانند فلش مموریهای آلودهای که در محلهای عمومی رها شدهاند یا لینکها و تبلیغات وسوسهکنندهای که در فضای اینترنت منتشر میشوند. هدف اصلی این حملات، تحریک حس کنجکاوی یا طمع کاربران است تا آنها را به انجام عملی مانند کلیک کردن روی یک لینک، باز کردن یک فایل یا اتصال یک دستگاه آلوده به سیستم خود ترغیب کنند.

یکی از ویژگیهای کلیدی حمله Baiting این است که مهاجمان با شناخت دقیق از نیازها یا ضعفهای روانی کاربران، طعمههایی ایجاد میکنند که قربانیان به سختی بتوانند در برابر آنها مقاومت کنند. برای مثال، ممکن است یک فلش مموری با برچسبی جذاب مانند “اطلاعات محرمانه” در محل کار رها شود، یا یک تبلیغ اینترنتی پیشنهاد دریافت یک نرمافزار گرانقیمت بهصورت رایگان را نمایش دهد. با کلیک روی این طعمهها، مهاجم میتواند به اطلاعات حساس قربانی دسترسی پیدا کند، بدافزارهایی را به سیستم آنها منتقل کند یا حتی کنترل کامل دستگاه را به دست بگیرد.

نمونههایی از حملات Baiting

-

استفاده از فلش مموریهای آلوده

یکی از رایجترین روشهای حملات Baiting استفاده از دستگاههای ذخیرهسازی فیزیکی مانند فلش مموریهای آلوده است. مهاجمان این دستگاهها را در مکانهای عمومی مانند کتابخانهها، کافیشاپها یا پارکینگها قرار میدهند تا حس کنجکاوی افراد را تحریک کنند. وقتی قربانی این فلش را به سیستم خود متصل میکند، بدافزارهای موجود در آن بهطور خودکار اجرا شده و به مهاجم اجازه میدهند به اطلاعات دستگاه دسترسی پیدا کند یا کنترل آن را به دست بگیرد.

-

تبلیغات جعلی در فضای آنلاین

در دنیای دیجیتال، تبلیغات جعلی یکی دیگر از ابزارهای محبوب برای حملات Baiting است. این تبلیغات معمولاً پیشنهادات وسوسهانگیزی مانند دریافت نرمافزار رایگان، تخفیفهای استثنایی یا دسترسی به محتوای خاص ارائه میدهند. کاربران با کلیک روی این تبلیغات به وبسایتهای مخربی هدایت میشوند که ممکن است اطلاعات شخصی آنها را جمعآوری کنند یا بدافزارهایی را روی سیستم آنها نصب کنند.

تبلیغافزار (Adware) چیست و چگونه از آزار آن جلوگیری کنیم؟

-

ایمیلها یا پیامهای فریبنده

برخی از حملات Baiting از طریق ایمیل یا پیامهای متنی انجام میشوند. مهاجمان پیامهایی با موضوعات جذاب، مانند برنده شدن در قرعهکشی یا دریافت پاداش، ارسال میکنند. این پیامها معمولاً حاوی لینکهای آلوده یا فایلهای مخرب هستند که کاربران با باز کردن آنها، سیستم خود را در معرض خطر قرار میدهند.

-

توزیع نرمافزارهای آلوده

مهاجمان گاهی از نرمافزارهای رایگان یا کرکشده بهعنوان طعمه استفاده میکنند. این نرمافزارها که بهطور گسترده در اینترنت منتشر میشوند، ممکن است حاوی کدهای مخرب باشند. کاربران با دانلود و نصب این برنامهها، بدون اطلاع خود، به مهاجم دسترسی به سیستمشان را میدهند.

-

محیطهای اشتراکی آلوده

در این نوع حمله، مهاجمان ممکن است دستگاههای عمومی مانند پرینترهای اشتراکی، سیستمهای کتابخانه یا هاتاسپاتهای وایفای را آلوده کنند. وقتی کاربر از این دستگاهها یا شبکهها استفاده میکند، اطلاعات او ممکن است به دست مهاجم بیفتد.

یک حمله Baiting چگونه کار میکند؟

-

ایجاد طعمه جذاب:

در ابتدا، مهاجم طعمهای را طراحی میکند که بتواند توجه قربانی را جلب کند. این طعمه میتواند شامل یک فلش مموری رایگان، یک تبلیغ وسوسهانگیز، یا پیشنهادی مانند دریافت نرمافزار رایگان باشد. هدف اصلی در این مرحله، تحریک کنجکاوی یا طمع قربانی است.

-

قرار دادن طعمه در دسترس قربانی:

مهاجم طعمه را در مکانی قرار میدهد که بهراحتی در دسترس قربانی باشد. برای مثال، فلش مموری آلوده در محلهای عمومی قرار داده میشود یا تبلیغات جعلی در اینترنت بهصورت گسترده منتشر میشود تا افراد بیشتری با آن مواجه شوند.

-

تعامل قربانی با طعمه:

قربانی که جذب طعمه شده است، با آن تعامل میکند. این تعامل میتواند شامل اتصال فلش مموری به کامپیوتر، کلیک روی یک لینک مشکوک، یا دانلود یک فایل آلوده باشد. در این مرحله، سیستم قربانی در معرض خطر قرار میگیرد.

-

فعال شدن کد مخرب:

به محض اینکه قربانی با طعمه تعامل میکند، کد مخرب یا بدافزار شروع به فعالیت میکند. این کد ممکن است اطلاعات شخصی قربانی را سرقت کند، دسترسی غیرمجاز به سیستم بدهد، یا کنترل سیستم را در دست مهاجم قرار دهد.

تفاوت حملات Baiting با فیشینگ

حملات Baiting و فیشینگ هر دو از تکنیکهای مهندسی اجتماعی هستند که هدفشان فریب افراد برای انجام عملی است که منجر به سرقت اطلاعات یا نفوذ به سیستمها میشود. تفاوت اصلی این دو در روش اجرای آنها است. در حملات Baiting مهاجم از یک طعمه فیزیکی یا دیجیتالی مانند فلش مموری آلوده یا تبلیغات جذاب استفاده میکند تا کنجکاوی قربانی را تحریک کند. این حمله بیشتر بر جلب توجه قربانی از طریق ارائه چیزی ملموس یا وسوسهکننده تمرکز دارد.

در حملات فیشینگ، تمرکز بر فریب قربانی از طریق ارسال پیامهای جعلی است که به نظر قانونی میرسند، مانند ایمیلهایی از بانک یا سرویسهای معتبر. در این نوع حمله، قربانی معمولاً اطلاعات حساس خود را مانند رمز عبور یا شماره کارت اعتباری در اختیار مهاجم قرار میدهد. بنابراین، تفاوت کلیدی این است که حملات Baiting بیشتر بر تعامل فیزیکی یا جلب توجه قربانی از طریق کنجکاوی تکیه دارد، در حالی که فیشینگ عمدتاً بر فریب قربانی از طریق پیامهای قانعکننده و اعتمادسازی استوار است.

حمله فیشینگ چیست و چگونه رخ میدهد؟

راههای پیشگیری از حملات Baiting

استفاده از نرمافزارهای امنیتی

نصب و بهروزرسانی نرمافزارهای آنتیویروس و ابزارهای امنیتی میتواند از ورود بدافزارها و اجرای برنامههای مخرب جلوگیری کند. این نرمافزارها با اسکن دستگاهها و فایلها، ابزارهای آلوده را شناسایی و مسدود میکنند. همچنین، فعالسازی قابلیتهای امنیتی سیستمعامل مانند اجرای خودکار فایلها (AutoRun) را غیرفعال کنید تا از خطرات احتمالی بکاهید.

اعتماد نکردن به پیشنهادات وسوسهانگیز

تبلیغات جذاب یا فایلهای رایگان معمولاً ابزارهای رایجی در حملات Baiting هستند. افراد باید نسبت به هر پیشنهاد غیرمنطقی که در اینترنت یا فضای مجازی مشاهده میکنند، احتیاط کنند. بهتر است به منابع معتبر و رسمی مراجعه شود و از دانلود محتوا از سایتهای ناشناخته اجتناب شود.

کنترل و مدیریت دسترسیهای فیزیکی

سازمانها باید مراقب دسترسیهای فیزیکی به تجهیزات و سیستمهای خود باشند. قرار دادن فلش مموریها یا ابزارهای ناشناس در سیستمهای حساس میتواند باعث بروز خطرات جدی شود. استفاده از سیاستهای سختگیرانه برای دسترسی به دستگاههای ذخیرهسازی خارجی در محیطهای سازمانی بسیار مهم است

جمعبندی…

حملات Baiting یکی از روشهای متداول مهندسی اجتماعی هستند که با سوءاستفاده از کنجکاوی یا طمع افراد، آنها را به دام میاندازند. این حملات میتوانند از طریق ابزارهای فیزیکی مانند فلش مموریهای آلوده یا تبلیغات جعلی در فضای مجازی انجام شوند و هدف آنها معمولاً سرقت اطلاعات یا نفوذ به سیستمها است. برای مقابله با این حملات، آگاهی و آموزش کاربران، استفاده از نرمافزارهای امنیتی، اعتماد نکردن به پیشنهادات مشکوک، مدیریت دسترسیها و شناخت تکنیکهای مهندسی اجتماعی از اهمیت ویژهای برخوردار است. با رعایت این نکات، میتوان تا حد زیادی از خطرات حملات Baiting پیشگیری کرد و امنیت سیستمها و اطلاعات را تضمین نمود.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *