حملات Backdoor یا درپشتیها چیستند و چگونه میتوان از آن جلوگیری کرد؟

درپشتیها (Backdoors) نوعی بدافزار تروجان هستند که به مهاجمان این امکان را میدهند تا به سیستمها و شبکهها به صورت مخفیانه دسترسی پیدا کنند. برخلاف دیگر تروجانها که ممکن است اهداف مختلفی مانند سرقت اطلاعات یا تخریب سیستمها داشته باشند، درپشتیها به مهاجمان اجازه میدهند تا بدون جلب توجه، کنترل کامل یک سیستم را به دست بگیرند و به اطلاعات حساس دسترسی پیدا کنند. این نوع بدافزار معمولاً از طریق آسیبپذیریهای نرمافزاری یا نصب مخفیانه بر روی سیستمها به کار میرود و میتواند به صورت مخفیانه در پسزمینه فعالیت کند.

تروجان چیست و چگونه از آن پیشگیری کنیم؟

در ادامه این مقاله به توضیح جزئیات بیشتری درباره نحوه عملکرد درپشتیها، راههای انتشار آنها و نمونههای مشهور از این بدافزار خواهیم پرداخت. همچنین به نشانههای آلوده شدن سیستم به درپشتی و روشهای جلوگیری و مقابله با آنها اشاره خواهیم کرد تا شما بتوانید سیستمهای خود را از این تهدیدات محافظت کنید.

درپشتی چیست و کارکرد آن چگونه است؟

Backdoor نوعی بدافزار تروجان است که به هکرها اجازه دسترسی غیرمجاز به سیستمها و شبکهها را میدهد. این بدافزار به طور مخفیانه به سیستم نفوذ میکند و به مهاجمین اجازه میدهد تا بدون آگاهی کاربر، به دادهها و منابع سیستم دسترسی پیدا کنند. این دسترسی میتواند شامل مشاهده، تغییر و حتی حذف اطلاعات باشد. به دلیل این قابلیتها، درپشتیها یکی از ابزارهای مورد علاقه هکرها برای سرقت اطلاعات و جاسوسی از سیستمهای هدف هستند!

کارکرد اصلی درپشتیها ایجاد یک راه مخفی برای دسترسی به سیستم قربانی است. برخلاف بسیاری از بدافزارهای دیگر که فعالیتهایشان ممکن است توسط آنتیویروسها شناسایی شوند، درپشتیها معمولاً بهگونهای طراحی میشوند که شناسایی آنها سخت باشد. این بدافزارها میتوانند از طریق حفرههای امنیتی، فایلهای آلوده و حتی نرمافزارهای به ظاهر معتبر به سیستم وارد شوند. پس از ورود به سیستم، آنها یک کانال ارتباطی با مهاجمین ایجاد میکنند که این کانال به هکرها اجازه میدهد از راه دور و بدون نیاز به ورود مجدد، به سیستم دسترسی پیدا کنند.

به دلیل خطرات قابلتوجه درپشتیها، شناسایی و مقابله با آنها اهمیت زیادی دارد. کاربران و مدیران شبکه باید سیستمهای خود را بهروزرسانی کنند، از آنتیویروسهای معتبر استفاده کنند و به طور مداوم رفتارهای مشکوک در سیستم را بررسی کنند.

تاریخچه و نحوه توسعه درپشتیها

درپشتیها از زمان ظهور نخستین سیستمهای رایانهای وجود داشتهاند و با پیشرفت فناوری، توسعه و پیچیدگی بیشتری یافتهاند. اولین نمونههای درپشتیها معمولاً بهعنوان راهی برای توسعهدهندگان نرمافزار ایجاد میشدند تا به سیستمها و برنامهها دسترسی سریعتری برای رفع اشکالات داشته باشند. اما این راههای دسترسی پنهان بهتدریج توسط هکرها و مهاجمان سایبری بهعنوان یک ابزار برای نفوذ و دسترسی غیرمجاز به سیستمها مورد سوءاستفاده قرار گرفتند. در دهههای ۱۹۸۰ و ۱۹۹۰ زمانی که اینترنت و شبکههای رایانهای بهسرعت در حال رشد بودند، استفاده از درپشتیها بهعنوان یک روش اصلی برای حملات سایبری مطرح شد.

درپشتیها از زمان ظهور نخستین سیستمهای رایانهای وجود داشتهاند و با پیشرفت فناوری، توسعه و پیچیدگی بیشتری یافتهاند. اولین نمونههای درپشتیها معمولاً بهعنوان راهی برای توسعهدهندگان نرمافزار ایجاد میشدند تا به سیستمها و برنامهها دسترسی سریعتری برای رفع اشکالات داشته باشند. اما این راههای دسترسی پنهان بهتدریج توسط هکرها و مهاجمان سایبری بهعنوان یک ابزار برای نفوذ و دسترسی غیرمجاز به سیستمها مورد سوءاستفاده قرار گرفتند. در دهههای ۱۹۸۰ و ۱۹۹۰ زمانی که اینترنت و شبکههای رایانهای بهسرعت در حال رشد بودند، استفاده از درپشتیها بهعنوان یک روش اصلی برای حملات سایبری مطرح شد.

کن تامسون – اولین کسی که تروجان Backdoor را اختراع کرد ولی قصد آن حمله سایبری نبود!

با گذشت زمان و رشد امنیت سایبری، درپشتیها نیز به طرز چشمگیری پیشرفتهتر شدند. مهاجمان توانستند روشهای جدیدی برای پنهانسازی این بدافزارها پیدا کنند، بهطوریکه شناسایی و حذف آنها بسیار دشوار شد. این تاریخچه نشان میدهد که درپشتیها از یک ابزار مفید به یک تهدید امنیتی مهم تبدیل شدهاند و همچنان نقش مهمی در حملات سایبری دارند.

هکرها چگونه از درپشتیها بهرهمند میشنود؟

هکرها از درپشتیها بهعنوان یکی از ابزارهای کلیدی خود برای دسترسی به سیستمهای قربانی بهره میبرند. این نوع بدافزار به آنها اجازه میدهد بدون اطلاع کاربر یا مدیر سیستم به فایلها، دادهها و حتی کنترل کلی سیستم دسترسی پیدا کنند. هکرها از درپشتیها برای نصب و راهاندازی سایر بدافزارها، جمعآوری اطلاعات حساس مانند رمزهای عبور و دادههای بانکی یا حتی استفاده از منابع سیستم برای انجام حملات دیگر مانند حملات DDoS استفاده میکنند. وجود این دسترسی مخفیانه به مهاجمان امکان میدهد که بدون ردیابی شدن در سیستم باقی بمانند و اهداف خود را دنبال کنند.

در بسیاری از موارد، هکرها از طریق فریب کاربران به کلیک روی لینکهای مخرب یا باز کردن پیوستهای ایمیل آلوده، درپشتیها را به سیستمها وارد میکنند. پس از نصب، این بدافزار بهگونهای طراحی میشود که در پسزمینه فعالیت کند و از دید آنتیویروسها و نرمافزارهای امنیتی مخفی بماند. برخی از درپشتیها حتی قادرند خود را بهروزرسانی کنند یا دیگر بدافزارها را دانلود کنند که این امر باعث میشود حمله هکرها بهطور مداوم پیچیدهتر و تهدیدآمیزتر شود.

علاوه بر فیشینگ و تکنیکهای اجتماعی، هکرها میتوانند از طریق آسیبپذیریهای نرمافزاری نیز درپشتیها را به سیستمها وارد کنند. این روش معمولاً با استفاده از حفرههای امنیتی موجود در سیستمعامل یا برنامههای نصبشده صورت میگیرد. زمانی که یک هکر از چنین آسیبپذیری استفاده میکند، درپشتی به سیستم تزریق میشود و به او امکان دسترسی بدون محدودیت به منابع سیستم را میدهد. این نوع حملات به دلیل پیچیدگی و سطح دسترسی بالایی که فراهم میکنند، یکی از خطرناکترین روشهای نفوذ هکرها به شمار میروند.

چگونه از حملات Backdoor جلوگیری کنیم؟

-

تغییر اطلاعات اعتباری پیشفرض:

حسابهای کاربری پیشفرض در دستگاههای جدید یکی از اهداف اصلی برای حملات Backdoor هستند. تغییر رمزهای عبور پیشفرض به رمزهای قویتر و غیرقابلپیشبینی و همچنین غیرفعال کردن حسابهای پیشفرض به افزایش امنیت کمک میکند.

-

استفاده از راهکارهای امنیتی Endpoint:

راهکارهای امنیتی Endpoint میتوانند تهدیدات شناختهشده مانند بدافزارها را شناسایی و مسدود کنند. همچنین، این ابزارها بر اساس الگوهای رفتاری غیرعادی میتوانند بدافزارهای جدید یا Backdoorهای احتمالی را شناسایی کنند.

-

مانیتورینگ ترافیک شبکه:

بررسی و نظارت مستمر بر ترافیک شبکه برای شناسایی الگوهای غیرعادی میتواند به کشف کانالهای مخفی Backdoor کمک کند. این مانیتورینگ میتواند به سرعت هرگونه دسترسی غیرمجاز را شناسایی و مسدود کند.

-

اسکن منظم آسیبپذیریهای وب:

Backdoorها میتوانند در وب سایتها پنهان شوند. اسکنهای منظم آسیبپذیری وب برای دارندگان وبسایت میتوانند به شناسایی و رفع این نقاط ضعف کمک کنند و از سوءاستفاده مهاجمان جلوگیری کنند.

-

اجرای بهروزرسانیهای امنیتی:

بسیاری از Backdoorها از طریق حفرههای امنیتی موجود در نرمافزارها به سیستمها نفوذ میکنند. بهروزرسانی منظم نرمافزارها و سیستمعاملها باعث رفع این آسیبپذیریها شده و خطر نفوذ از طریق Backdoorها را کاهش میدهد.

-

ایجاد سیاستهای دسترسی محدود:

محدود کردن دسترسی کاربران و نرمافزارها به حداقل مورد نیاز، میتواند از ایجاد Backdoor جلوگیری کند. ایجاد سیاستهای قوی در خصوص احراز هویت و دسترسی میتواند دسترسیهای غیرمجاز را کاهش داده و ایمنی سیستمها را افزایش دهد.

جمعبندی…

درپشتیها بهعنوان یکی از پیچیدهترین و خطرناکترین انواع بدافزارهای تروجان شناخته میشوند که به مهاجمان اجازه میدهند بدون آگاهی کاربران به سیستمهای آنها دسترسی پیدا کنند. این نوع بدافزارها از روشهای مختلفی از جمله آسیبپذیریهای نرمافزاری و تکنیکهای فریبکارانه مانند فیشینگ به سیستمها نفوذ میکنند و میتوانند تا مدتها بهصورت مخفیانه در پسزمینه فعالیت کنند. شناسایی و مقابله با آنها نیازمند بهکارگیری ابزارهای امنیتی مناسب، بهروزرسانی مداوم سیستمها و نظارت دقیق بر فعالیتهای شبکه است. با آگاهی از روشهای پیشگیری از درپشتیها، کاربران میتوانند از سیستمها و دادههای حساس خود در برابر این تهدیدات محافظت کنند.

موارد اخیر

-

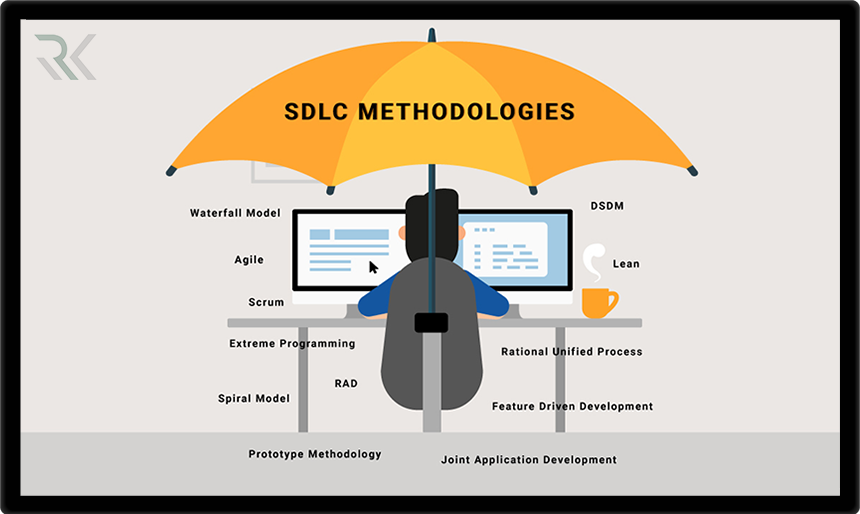

چرخه عمر توسعه نرمافزار (SDLC) چیست و چرا در مهندسی نرمافزار اهمیت دارد؟

چرخه عمر توسعه نرمافزار (SDLC) چیست و چرا در مهندسی نرمافزار اهمیت دارد؟ -

چکلیست امنیتی و تحلیل تخصصی آسیبپذیری های جدی محصولات مایکروسافت تا نوامبر 2025

چکلیست امنیتی و تحلیل تخصصی آسیبپذیری های جدی محصولات مایکروسافت تا نوامبر 2025 -

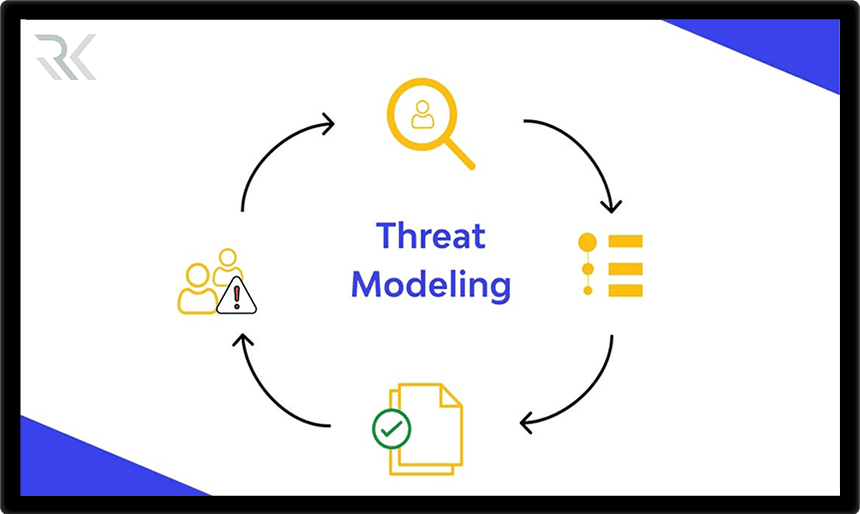

مدلسازی تهدید (Threat Modeling) چیست و چه کاربردی در امنیت سایبری دارد؟

مدلسازی تهدید (Threat Modeling) چیست و چه کاربردی در امنیت سایبری دارد؟ -

بردار حمله (Attack Vector) چیست و چه تفاوتی با سطح حمله (Attack Surface) دارد؟

بردار حمله (Attack Vector) چیست و چه تفاوتی با سطح حمله (Attack Surface) دارد؟ -

کم اهمیتترین بیت (LSB) چیست و چرا در علم داده اهمیت دارد؟

کم اهمیتترین بیت (LSB) چیست و چرا در علم داده اهمیت دارد؟ -

هانیپات (Honeypot) چیست و چگونه کار میکند؟

هانیپات (Honeypot) چیست و چگونه کار میکند؟ -

پنهاننگاری (Steganography) چیست و چه تفاوتی با رمزنگاری دارد؟

پنهاننگاری (Steganography) چیست و چه تفاوتی با رمزنگاری دارد؟ -

تحلیل پیشگویانه (Predictive Analytics) چیست و چرا برای کسبوکارهای دیجیتال حیاتی است؟

تحلیل پیشگویانه (Predictive Analytics) چیست و چرا برای کسبوکارهای دیجیتال حیاتی است؟ -

معرفی اجزا و سختافزار سرور + خدمات تامین تجهیزات سرور

معرفی اجزا و سختافزار سرور + خدمات تامین تجهیزات سرور -

سطح حمله (Attack Surface) چیست و چگونه آن را مدیریت و اجرا کنیم؟

سطح حمله (Attack Surface) چیست و چگونه آن را مدیریت و اجرا کنیم؟

برترین ها

-

چرخه عمر توسعه نرمافزار (SDLC) چیست و چرا در مهندسی نرمافزار اهمیت دارد؟

چرخه عمر توسعه نرمافزار (SDLC) چیست و چرا در مهندسی نرمافزار اهمیت دارد؟ -

چکلیست امنیتی و تحلیل تخصصی آسیبپذیری های جدی محصولات مایکروسافت تا نوامبر 2025

چکلیست امنیتی و تحلیل تخصصی آسیبپذیری های جدی محصولات مایکروسافت تا نوامبر 2025 -

مدلسازی تهدید (Threat Modeling) چیست و چه کاربردی در امنیت سایبری دارد؟

مدلسازی تهدید (Threat Modeling) چیست و چه کاربردی در امنیت سایبری دارد؟ -

بردار حمله (Attack Vector) چیست و چه تفاوتی با سطح حمله (Attack Surface) دارد؟

بردار حمله (Attack Vector) چیست و چه تفاوتی با سطح حمله (Attack Surface) دارد؟ -

هانیپات (Honeypot) چیست و چگونه کار میکند؟

هانیپات (Honeypot) چیست و چگونه کار میکند؟

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *