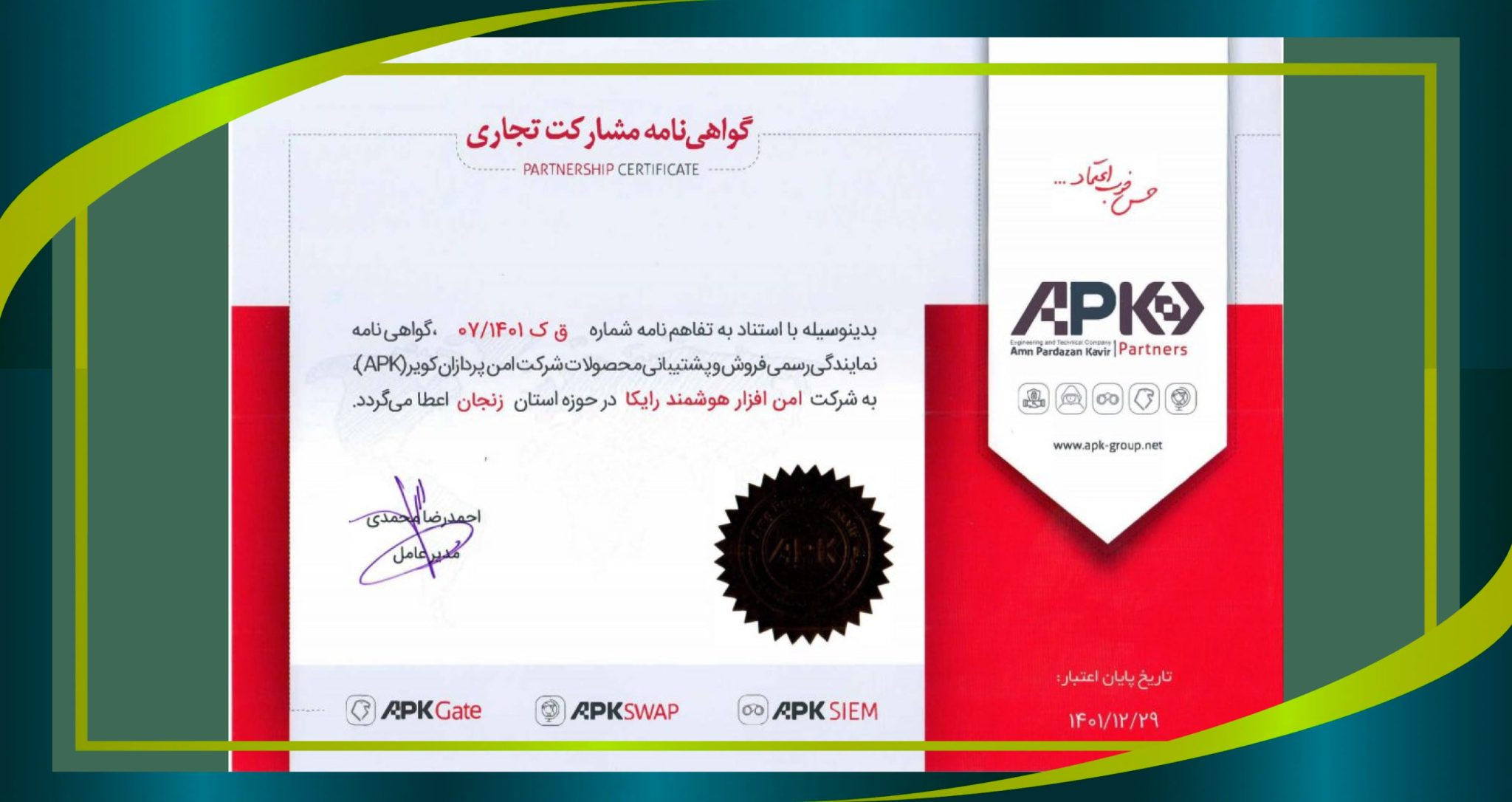

شرکت امن افزار رایکا در سال 1399 و با هدف ارائه خدمات در حوزه های مشاوره آموزش طراحی و اجرای زیرساخت مراکز داده و امنیت اطلاعات تاسیس گردید.این شرکت با تکیه بر دانش پرسنل کار آزموده و با سابقه، موفق به اخذ مجوزهای مختلفی از جمله مجوز نما در حوزه عملیاتی افتا گردیده است.این شرکت با تکیه بر دانش پرسنل کار آزموده و با سابقه موفق به اخذ مجوزهای مختلفی از جمله مجوز نما در حوزه عملیاتی افتا گردیده است.

عملیات شبکه

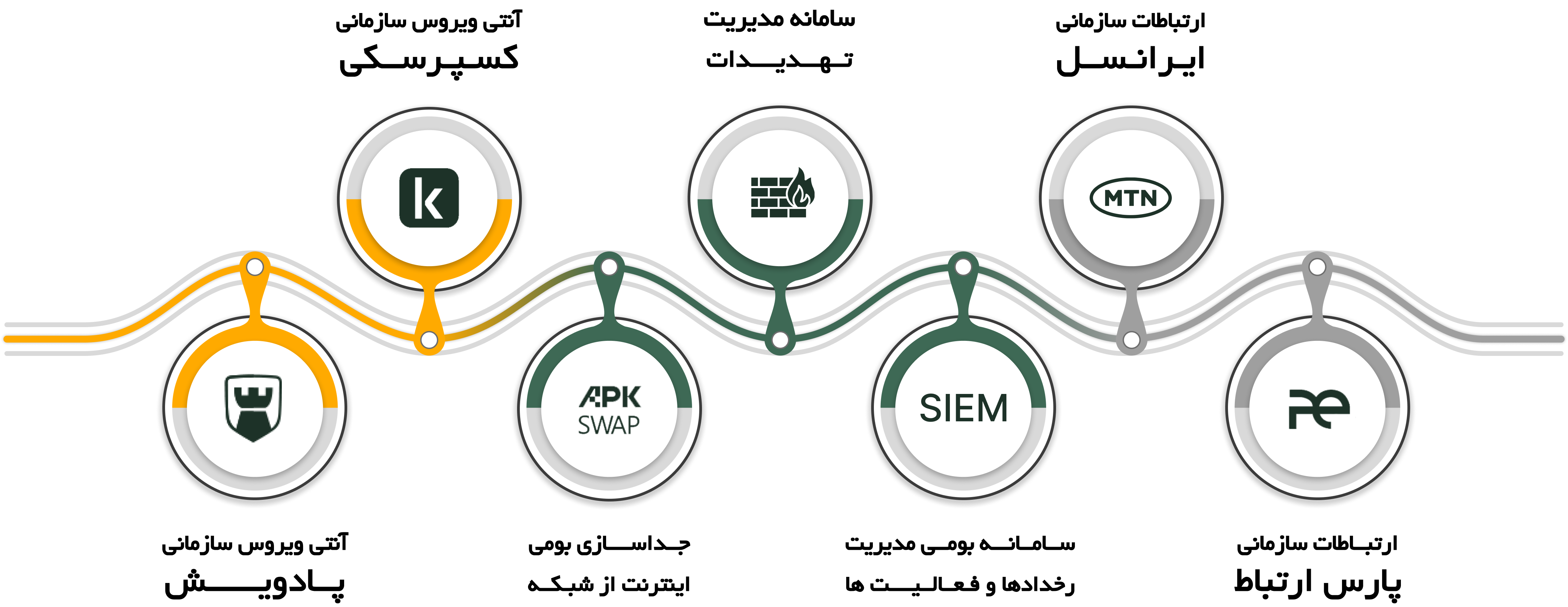

Network/Virtualization/DP/XDR

Cooling/Power/TIA962/Monitoring

عملیات امنیت

Check list/Iso/Audit/Teaching

SOC/SIEM/Hardening/Counseling

حوزه فعالیت

ISMS

پیاده سازی مدیریت امنیت اطلاعات

SOC

تیم تحلیل مرکز عملیات امنیت

CERT CSIRT

تیم پاسخ به رخداد

Cyber Security

تست آسیب پذیری ها

SCADA Security

امنیت فضای سایبری

Network Security

امنیت زیرساخت صنعتی

PenTest

امنیت شبکه و زیرساخت

DRP

بازیابی اطلاعات

NOC

تیم مرکز عملیات شبکه

Cloud Computing

طراحی فضای ابری

Data Center

طراحی مرکز داده و استاندارد

Backup & Storage

پشتیبان گیری داده

Network Support

پشتیبانی شبکه و نفر مقیم

Virtualization

مجازی سازی و جداسازی شبکه