مدیریت امنیت اطلاعات (ISMS) چیست؟ چرا پیادهسازی ISMS برای سازمانها حیاتی است؟

اطلاعات ارزشمندترین دارایی هر سازمان محسوب میشود، تهدیدات امنیتی پیچیدهتر و پرهزینهتر از گذشته شدهاند. سیستم مدیریت امنیت اطلاعات (ISMS) روشی ساختارمند و مبتنی بر استانداردهای بینالمللی است که به سازمانها کمک میکند خطرات را شناسایی، کنترل و به حداقل برسانند. شرکت امن افزار رایکا با تخصص در پیادهسازی ISMS، مسیر دستیابی به امنیت پایدار و اعتماد مشتریان را هموار میسازد.

مدیریت امنیت اطلاعات (ISMS) چیست؟

سیستم مدیریت امنیت اطلاعات (Information Security Management System – ISMS) چارچوبی سازمانی برای مدیریت و کنترل امنیت اطلاعات است که بر اساس فرآیندهای نظاممند، سیاستها و رویههای مشخص طراحی میشود. این سیستم با بهرهگیری از استانداردهایی چون ISO/IEC 27001 به سازمان امکان میدهد حفاظت از دادهها را در تمام مراحل جمعآوری، پردازش، ذخیرهسازی و انتقال تضمین کند.

برخلاف رویکردهای امنیتی سنتی که صرفاً بر ابزارها یا فناوریها تمرکز دارند، ISMS یک رویکرد جامع و پویا است که تمام جنبههای انسانی، فنی و فرآیندی را در بر میگیرد. این چارچوب تضمین میکند که امنیت اطلاعات به عنوان بخشی جداییناپذیر از فعالیتهای روزانه سازمان مدیریت شود و توانایی واکنش سریع در برابر حوادث امنیتی ایجاد گردد.

ISMS چه مشکلاتی را حل میکند؟

- افشای اطلاعات محرمانه و حساس

- حملات سایبری و نفوذ غیرمجاز

- از دست رفتن دادهها به دلیل خطا یا حادثه

- عدم رعایت الزامات قانونی و مقرراتی

- نشت اطلاعات مشتریان و کاهش اعتماد

- نبود فرآیندهای مشخص برای مدیریت امنیت

- هزینههای بالای ناشی از حوادث امنیتی

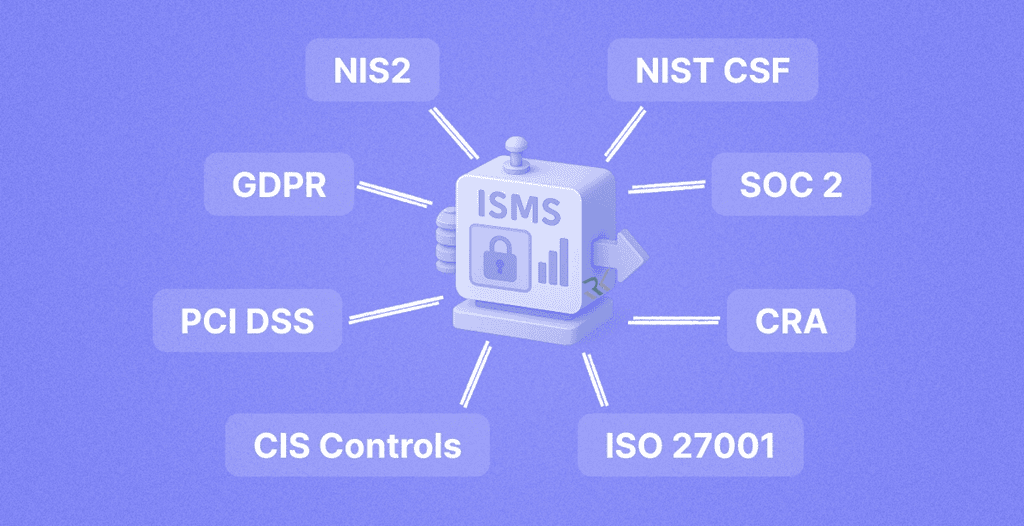

استانداردهای مطرح در ISMS

ISO/IEC 27001

مهمترین و شناختهشدهترین استاندارد جهانی برای پیادهسازی ISMS است. این استاندارد چارچوبی جامع برای ایجاد، اجرا، نگهداری و بهبود مستمر سیستم مدیریت امنیت اطلاعات ارائه میدهد و شامل الزامات مشخصی برای ارزیابی ریسک، کنترلهای امنیتی و پایش عملکرد میباشد. اخذ گواهینامه ISO/IEC 27001 نشاندهنده تعهد سازمان به حفاظت از اطلاعات و رعایت اصول امنیتی است.

ISO/IEC 27002

این استاندارد مکمل ISO/IEC 27001 بوده و راهنمای عملی برای انتخاب و اجرای کنترلهای امنیتی ارائه میدهد. ISO/IEC 27002 مجموعهای از بهترین روشها (Best Practices) را در زمینه سیاستها، فرآیندها و اقدامات امنیتی ارائه میکند که سازمان میتواند آنها را با توجه به نیاز و شرایط خود پیاده کند.

ISO/IEC 27005

تمرکز این استاندارد بر مدیریت ریسکهای امنیت اطلاعات است. ISO/IEC 27005 رویکردی سیستماتیک برای شناسایی، تحلیل، ارزیابی و مدیریت ریسکها ارائه میکند و به سازمان کمک میکند اقدامات کنترلی خود را بر اساس سطح اهمیت تهدیدات اولویتبندی کند.

NIST Cybersecurity Framework

چارچوب امنیت سایبری NIST توسط مؤسسه ملی استاندارد و فناوری آمریکا توسعه داده شده است و بر پنج عملکرد کلیدی شامل شناسایی، حفاظت، شناسایی حادثه، پاسخ و بازیابی تمرکز دارد. این چارچوب بهخصوص در صنایع حیاتی و سازمانهای حساس کاربرد فراوان دارد و در پیادهسازی ISMS هم قابل استفاده است.

مراحل پیادهسازی ISMS در سازمانها

ارزیابی اولیه:

در این مرحله سازمان وضعیت فعلی امنیت اطلاعات خود را بررسی کرده و نقاط قوت و ضعف را شناسایی میکند. این ارزیابی به عنوان مبنای طراحی ISMS عمل میکند و شامل تحلیل داراییهای اطلاعاتی، تهدیدات و آسیبپذیریهاست.

تعریف سیاستها و اهداف امنیتی:

سیاستهای کلی امنیت اطلاعات تدوین و اهداف مشخصی برای حفاظت از دادهها تعیین میشود. این سیاستها باید با استراتژی کلی سازمان هماهنگ باشند و همه کارکنان نسبت به آن آگاهی پیدا کنند.

شناسایی و ارزیابی ریسکها:

در این گام ریسکهای مرتبط با اطلاعات سازمان شناسایی و براساس احتمال وقوع و شدت تأثیر ارزیابی میشوند. هدف، اولویتبندی ریسکها برای تخصیص موثر منابع جهت کنترل آنهاست.

طراحی و اجرای کنترلهای امنیتی:

کنترلهای فنی سازمانی و فیزیکی لازم برای مقابله با ریسکها طراحی و اجرا میشوند. این اقدامات باید متناسب با استانداردهای معتبر و نیازهای واقعی سازمان باشند تا هزینه و کارایی متناسب حفظ شود.

آموزش و فرهنگسازی:

کارکنان به عنوان مهمترین لایه امنیتی باید آموزش ببینند. این مرحله شامل برگزاری دورههای آموزشی، مستندسازی رویهها و ترویج فرهنگ امنیت اطلاعات در تمام بخشهاست.

پایش و ممیزی مداوم:

سیستم مورد پایش قرار میگیرد و اقداماتی جهت اصلاح یا بهبود اجرا میشود. ممیزیهای داخلی یا خارجی به سازمان کمک میکند مطمئن شود ISMS همچنان کارآمد و مطابق استاندارد است.

بهبود مستمر:

بر اساس نتایج ممیزی و تغییرات محیطی، سیاستها و رویهها بازنگری میشوند. هدف این مرحله، ارتقای مداوم سطح امنیت اطلاعات و انطباق با فناوریها و تهدیدات جدید است.

مزایا و چالشهای مدیریت امنیت اطلاعات

مزایا |

معایب |

|---|---|

|

حفاظت از اطلاعات محرمانه |

هزینههای بالا |

|

کاهش ریسکهای امنیتی |

مقاومت کارکنان در برابر تغییر |

|

افزایش اعتماد مشتریان و شرکای تجاری |

پیچیدگی فرآیندهای اجرایی |

|

رعایت الزامات قانونی و مقرراتی |

نیاز به تخصص و آموزش مداوم |

|

بهبود فرآیندهای داخلی سازمان |

|

|

آمادگی در برابر حوادث امنیتی |

خدمات مدیریت امنیت اطلاعات (ISMS) در شرکت امن افزار رایکا

شرکت امن افزار رایکا با تکیه بر تجربه و دانش تخصصی، خدمات جامع مدیریت امنیت اطلاعات (ISMS) را برای سازمانهای کوچک تا بزرگ ارائه میدهد. این خدمات شامل ارزیابی سطح امنیت، طراحی و پیادهسازی سیاستها، مدیریت ریسک، اجرای کنترلهای امنیتی بر اساس استانداردهای بینالمللی (مانند ISO/IEC 27001) و آموزش کارکنان است. هدف ما ایجاد محیطی امن، کاهش تهدیدات و افزایش اعتماد مشتریان به کسبوکار شماست.

برای دریافت خدمات و مشاوره رایگان از امن افزار رایکا، در زمینه مدیریت امنیت اطلاعات (ISMS) روی لینک زیر کلیک کنید.👇

خدمات مدیریت امنیت اطلاعات (ISMS) با مجوز رسمی

جمعبندی…

پیادهسازی سیستم مدیریت امنیت اطلاعات (ISMS) نهتنها یک الزام قانونی و استاندارد حرفهای است، بلکه سرمایهگذاری مؤثر برای حفظ اعتبار، کاهش ریسک و رشد پایدار کسبوکار محسوب میشود. با کمک تیم متخصص امن افزار رایکا، میتوانید با اطمینان، امنیت سازمان خود را به سطحی بالاتر ارتقا دهید و از تهدیدات روزافزون دنیای دیجیتال در امان بمانید.

سوالات متداول

ISMS یا سیستم مدیریت امنیت اطلاعات چارچوبی برای شناسایی و کنترل ریسکهای امنیتی و حفاظت از دادههای سازمان است.

بسته به اندازه و پیچیدگی سازمان، این مدت میتواند از چند هفته تا چند ماه متغیر باشد.

بله، حتی شرکتهای کوچک میتوانند از مزایای ISMS در کاهش ریسک و افزایش اعتماد مشتریان بهرهمند شوند.

بله، کارشناسان ما آماده ارائه مشاوره رایگان و بررسی اولیه وضعیت امنیت اطلاعات سازمان شما هستند.

پایش مستمر، ممیزیهای دورهای و بهبود مداوم سیاستها و کنترلها برای حفظ کارایی سیستم ضروری است.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *