گواهی X.509 چیست و چه مزیتی در امنیت ارتباطات آنلاین دارد؟

در دنیای ارتباطات دیجیتال، اعتماد میان سیستمها و کاربران بدون استفاده از مکانیزمهای رمزنگاریشده ممکن نیست. یکی از مهمترین استانداردهایی که این اعتماد را ممکن میسازد، X.509 است؛ قالبی بینالمللی برای گواهیهای دیجیتال که نقشی حیاتی در تأمین امنیت ارتباطات آنلاین، احراز هویت، رمزنگاری اطلاعات و اجرای پروتکلهایی مانند HTTPS و TLS دارد.

X.509 چیست؟

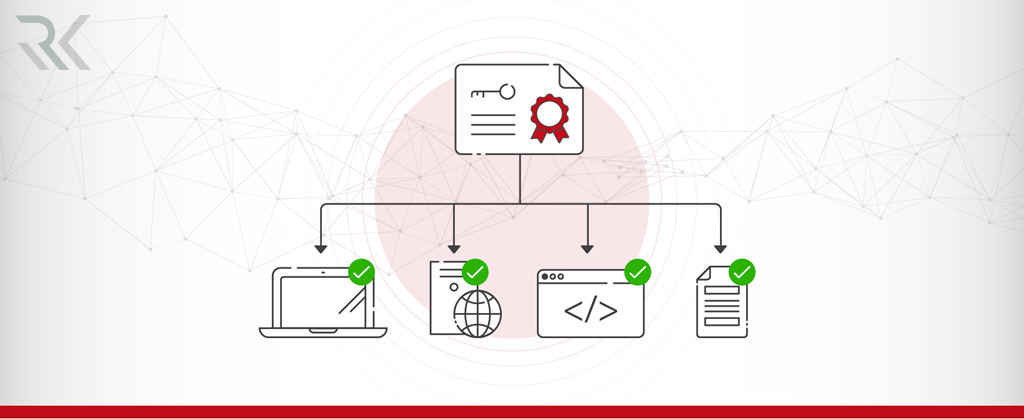

X.509 یک استاندارد بینالمللی برای ساختار گواهیهای دیجیتال است که در بستر زیرساخت کلید عمومی (PKI) استفاده میشود. این استاندارد برای صدور، مدیریت و اعتبارسنجی گواهیهایی طراحی شده است که برای احراز هویت، تایید هویت سرورها و کاربران، و رمزنگاری ارتباطات به کار میروند. گواهیهای X.509 معمولاً در پروتکلهایی مانند HTTPS، TLS/SSL، S/MIME و VPN مورد استفاده قرار میگیرند.

هر گواهی X.509 حاوی اطلاعاتی از جمله کلید عمومی، اطلاعات مالک، صادرکننده گواهی (CA)، مدت اعتبار و امضای دیجیتال است. این گواهیها تضمین میکنند که کلید عمومی متعلق به یک هویت واقعی و تاییدشده است و میتوان به آن اعتماد کرد. بهطور خلاصه، X.509 پل ارتباطی بین رمزنگاری نامتقارن و اعتماد دیجیتال است.

گواهی X.509 چگونه کار میکند؟

ایجاد جفت کلید (Public و Private Key):

کاربر یا سازمان ابتدا یک جفت کلید عمومی و خصوصی تولید میکند. کلید عمومی برای ایجاد ارتباط امن به اشتراک گذاشته میشود و کلید خصوصی باید محرمانه نگه داشته شود.

ایجاد CSR (Certificate Signing Request):

کاربر با استفاده از کلید عمومی، یک فایل درخواست گواهی دیجیتال (CSR) ایجاد میکند که شامل اطلاعاتی مانند نام دامنه، نام سازمان و کلید عمومی است.

ارسال CSR به مرجع صدور گواهی (CA):

CSR به یک CA (Certificate Authority) ارسال میشود. این نهاد وظیفه دارد هویت کاربر یا دامنه را بررسی و در صورت تایید، گواهی را امضا کند.

مرجع صدور گواهی یا CA چیست؟ Certificate Authority چگونه امنیت ارتباطات دیجیتال را تضمین میکند؟

دریافت گواهی 509 امضاشده:

پس از تایید CA یک گواهی دیجیتال X.509 امضاشده صادر میکند که حاوی کلید عمومی و سایر اطلاعات هویتی است. این گواهی برای ارتباط ایمن نصب و استفاده میشود.

اعتبارسنجی گواهی:

در زمان اتصال (مثلاً در مرورگر به وبسایت HTTPS)، دستگاه مقابل یا مرورگر زنجیره اعتماد گواهی را بررسی میکند و از طریق امضای دیجیتال اعتبار آن را تایید مینماید.

اجزای اصلی یک گواهی X.509

- نسخه گواهی (Version)

- شماره سریال گواهی (Serial Number)

- الگوریتم امضا (Signature Algorithm)

- نام صاحب گواهی (Subject)

- کلید عمومی (Public Key)

- صادرکننده گواهی (Issuer)

- زمان اعتبار (Validity Period: Not Before / Not After)

- اطلاعات افزوده مثل SAN (Subject Alternative Name)

- امضای دیجیتال صادرکننده (Digital Signature)

چه نوع سیستمها و سرویسهایی از X.509 استفاده میکنند؟

- وبسایتها با پروتکل HTTPS

- سرورهای VPN (مانند OpenVPN، SSL VPN)

- ایمیل امن با S/MIME

- سیستمهای احراز هویت دوطرفه (Mutual Authentication)

- APIهای امنیتی مبتنی بر mTLS

- امضای دیجیتال اسناد و فایلها

- کارتهای هوشمند (Smart Cards)

- سیستمهای ورود یکپارچه سازمانی (SSO)

- دستگاههای IoT (اینترنت اشیاء)

- بلاکچین و قراردادهای هوشمند

- سیستمهای بانکداری امن و پرداخت آنلاین

- کلود سرورها و پلتفرمهای DevOps

- کنترل دسترسی (NAC)

نحوه بررسی و خواندن گواهی X.509 در مرورگر Google Chrome

- وارد وبسایتی با HTTPS شوید (مثلاً https://amnafzar-rayka.ir).

- در کنار آدرس سایت (نوار URL)، روی آیکون قفل قفل کلیک کنید.

- از منوی بازشده، روی گزینه “Connection is secure” یا «اتصال امن است» کلیک کنید.

- سپس گزینهای با عنوان “Certificate (Valid)” را انتخاب کنید.

پنجرهای ظاهر میشود که جزئیات گواهی از جمله:

- نام صادرکننده (Issuer)

- تاریخ اعتبار (Validity)

- نام دامنه یا مالک گواهی (Subject)

- کلید عمومی (Public Key)

- نسخه و الگوریتم امضا

را نمایش میدهد.

جمعبندی…

گواهیهای دیجیتال مبتنی بر استاندارد X.509 یکی از مهمترین ابزارهای ایجاد اعتماد، امنیت و احراز هویت در فضای دیجیتال امروزی هستند. از مرور امن وبسایتها گرفته تا شبکههای سازمانی، VPN، ایمیلهای رمزنگاریشده و حتی دستگاههای IoT، X.509 نقشی حیاتی در حفظ محرمانگی و صحت ارتباطات ایفا میکند. با درک ساختار، اجزا و نحوه استفاده از این گواهیها، میتوان گامی مؤثر در پیادهسازی زیرساختهای امن و قابل اعتماد برداشت.

موارد اخیر

-

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف -

گواهی دیجیتال (Certificate) چیست و چه تفاوتی با امضای دیجیتال دارد؟

گواهی دیجیتال (Certificate) چیست و چه تفاوتی با امضای دیجیتال دارد؟ -

حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری

حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری -

آسیب پذیری XXE چیست و چگونه باعث نفوذ به سرور میشود؟ بررسی XML External Entity به زبان ساده

آسیب پذیری XXE چیست و چگونه باعث نفوذ به سرور میشود؟ بررسی XML External Entity به زبان ساده -

NFC چیست و چگونه کار میکند؟ + کاربرد Near Field Communication در امنیت شبکه

NFC چیست و چگونه کار میکند؟ + کاربرد Near Field Communication در امنیت شبکه -

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟ -

FIDO چیست و چگونه فرایند احراز هویت را امن تر میکند؟

FIDO چیست و چگونه فرایند احراز هویت را امن تر میکند؟ -

ماژول امنیتی سخت افزاری (HSM) چیست و با Hardware Security Key چه تفاوتی دارد؟

ماژول امنیتی سخت افزاری (HSM) چیست و با Hardware Security Key چه تفاوتی دارد؟ -

کلید سختافزاری چیست؟ معرفی انواع Hardware Security Key

کلید سختافزاری چیست؟ معرفی انواع Hardware Security Key -

OpenVPN چیست و چگونه کار میکند؟ + مقایسه با IPsec VPN

OpenVPN چیست و چگونه کار میکند؟ + مقایسه با IPsec VPN

برترین ها

-

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف

CSR در گواهی دیجیتال چیست؟ آموزش جامع Certificate Signing Request و نحوه ساخت آن در سیستمهای مختلف -

گواهی دیجیتال (Certificate) چیست و چه تفاوتی با امضای دیجیتال دارد؟

گواهی دیجیتال (Certificate) چیست و چه تفاوتی با امضای دیجیتال دارد؟ -

حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری

حمله Side Channel چیست؟ بررسی کامل حملات ساید چنل در امنیت سایبری -

آسیب پذیری XXE چیست و چگونه باعث نفوذ به سرور میشود؟ بررسی XML External Entity به زبان ساده

آسیب پذیری XXE چیست و چگونه باعث نفوذ به سرور میشود؟ بررسی XML External Entity به زبان ساده -

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟

احراز هویت بدون رمز عبور چیست و چرا آینده امنیت دیجیتال است؟

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *