Mitigation DDoS چیست و چگونه از کسبوکار آنلاین شما در برابر حملات دفاع میکند؟

با گسترش خدمات آنلاین، تهدیدی پنهان به یکی از کابوسهای جدی کسبوکارهای اینترنتی تبدیل شده است: حمله DDoS. این نوع از حملات دیجیتال با هدف ازکاراندازی سایت یا سرور انجام میشود و میتواند باعث قطعی سرویس، ازدستدادن مشتریان و آسیب به اعتبار برند شود. اما راهحل چیست؟ ابزارها و تکنیکهایی که تحت عنوان Mitigation DDoS شناخته میشوند، به شما کمک میکنند تا در برابر این تهدید واکنش سریع نشان دهید، خدمات خود را فعال نگه دارید و ترافیک مخرب را خنثی کنید.

حمله DDoS چیست؟

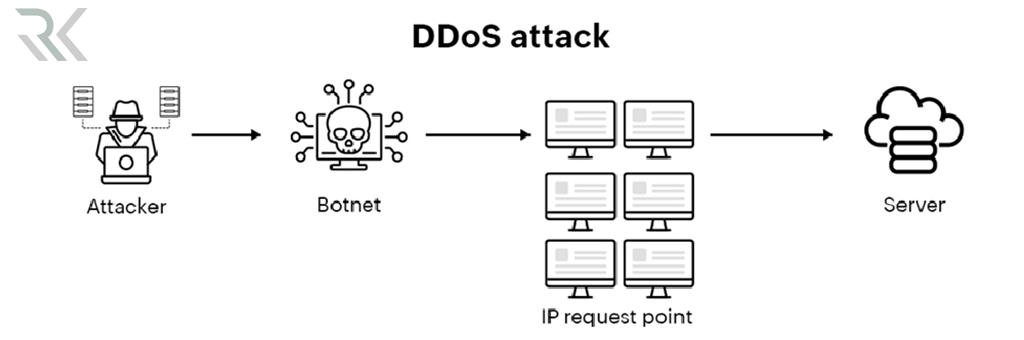

حمله DDoS (Distributed Denial of Service) تلاشی هدفمند برای ازکارانداختن یک سرویس آنلاین مانند وبسایت یا سرور است، که با ارسال حجم عظیمی از درخواستهای غیرواقعی صورت میگیرد. در این نوع حمله، هکر از دهها یا صدها سیستم آلوده (باتنت) استفاده میکند تا ترافیک شدید بهسمت سیستم هدف روانه کرده و منابع آن را اشباع کند. حاصل این هجوم، قطع شدن خدمات واقعی برای کاربران اصلی است.

رایجترین انواع حملات DDoS

-

Volumetric Attacks (حملات حجمی)

در این حملات هدف پر کردن پهنای باند سرور یا شبکه است. هکرها حجم زیادی از دادههای بیفایده را از طریق باتنتها به سرور قربانی ارسال میکنند تا ارتباطات اینترنتی آن را مختل کنند. این نوع حمله سریعاً پهنای باند را مصرف کرده و باعث عدم پاسخگویی کامل سرور میشود.

-

Protocol Attacks

این حملات ساختار پروتکلهای شبکه مانند TCP، UDP یا ICMP را هدف قرار میدهند. یکی از معروفترین مثالها، حمله SYN Flood است که با ارسال درخواستهای ناقص، منابع سیستمی مانند CPU یا حافظه را درگیر میکند. این نوع حمله معمولاً بدون ایجاد ترافیک عظیم اتفاق میافتد ولی بهشدت مخرب است.

-

Application Layer Attacks (حملات لایه هفتم)

این نوع از حملات مستقیماً روی نرمافزار وب یا اپلیکیشن شما تمرکز دارد. با ارسال درخواستهای ظاهراً طبیعی (مثل جستجوی مکرر در سایت یا باز کردن صفحات سنگین)، سرور از داخل خسته میشود. چون این ترافیک شبیه درخواستهای واقعی است، تشخیص آن سختتر از سایر حملات است.

-

DNS Amplification

در این حمله هکر از سرورهای DNS ضعیف استفاده میکند تا درخواستهای کوچکی را ارسال کرده و پاسخهای بزرگی به سمت هدف ارسال شود. با جعل آدرس IP قربانی، هکر حجم زیادی از دادهها را از سمت منابع دیگر به مقصد هدایت میکند تا باعث اشباع سرور شود. این نوع حمله از جمله حملات تقویتی (Amplification) است.

حمله DNS Amplification چیست و چگونه انجام می شود؟ نحوه مقابله با آن

Mitigation DDoS چیست؟

Mitigation DDoS به مجموعهای از تکنیکها، ابزارها و فرآیندهایی گفته میشود که با هدف شناسایی، کنترل و خنثیسازی ترافیک مخرب ناشی از حمله DDoS طراحی شدهاند. برخلاف پیشگیری (Prevention) که مانع وقوع حمله میشود، یک راهکار Mitigation زمانی وارد عمل میشود که حمله آغاز شده و نیاز به واکنش سریع برای حفظ دسترسی به سرویسها وجود دارد. هدف اصلی Mitigation این است که سایت یا سرور قربانی همچنان برای کاربران واقعی در دسترس باقی بماند، در حالیکه ترافیک جعلی فیلتر یا منحرف میشود

Mitigation DDoS معمولاً از طریق ترکیب سیستمهای تحلیل ترافیک، فایروالهای هوشمند، CDN، مراکز پاکسازی داده و حتی هوش مصنوعی انجام میشود. این راهکارها بر اساس نوع حمله میتوانند بهصورت خودکار یا دستی فعال شده و تا حذف کامل تهدید، به دفاع از زیرساخت ادامه دهند. استفاده درست از این تکنیکها، تفاوت بین یک قطعی چند ساعته و یک کسبوکار پایدار را رقم میزند.

مراحل کلی Mitigation یک حمله DDoS

-

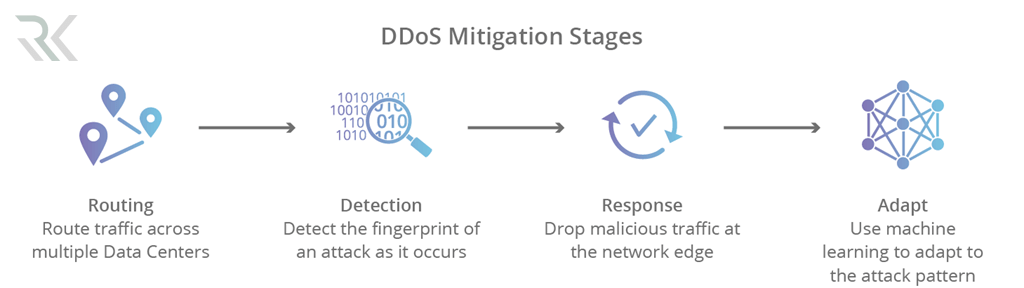

شناسایی حمله:

اولین مرحله تشخیص سریع وقوع حمله DDoS است. سیستمهای مانیتورینگ، افزایش شدید یا غیرعادی ترافیک را رصد کرده و فعالیتهایی مانند ارسال مکرر درخواست از منابع مشکوک یا رفتارهای غیرمعمول را شناسایی میکنند.

-

تحلیل نوع و مقیاس حمله:

در این مرحله نوع حمله (حجمی، پروتکل، اپلیکیشن و…) و شدت آن تحلیل میشود. این تحلیل کمک میکند تا راهحل مناسب و مؤثر انتخاب شود، زیرا مقابله با حمله volumetric با حمله در لایه 7 کاملاً متفاوت است.

-

هدایت ترافیک به تجهیز یا سرویس Mitigation:

برای فیلترینگ مؤثر ترافیک شبکه به سمت ابزارهای Mitigation مانند WAF، CDN یا Scrubbing Center هدایت میشود. این فرآیند میتواند بهصورت خودکار از طریق DNS یا تغییر مسیر انجام شود.

-

فیلتر کردن یا دفع ترافیک مخرب:

با استفاده از قوانین از پیش تعیینشده یا الگوریتمهای هوشمند، ترافیک غیرواقعی از ترافیک واقعی جدا شده و مسدود میشود. این مرحله همانجاست که سیستم دفاعی وارد عمل میشود و جلوی ازکارافتادگی سرور را میگیرد.

-

حفظ دسترسی کاربران واقعی:

هدف اصلی Mitigation پایداری سرویس برای کاربران حقیقی است. حتی در حین حمله، باید دسترسی افراد مجاز حفظ شده و آنها با کاهش سرعت یا قطعی مواجه نشوند.

-

نظارت و گزارشگیری:

پس از خنثیسازی مهم است که حمله بهصورت دقیق مستند و گزارش شده و نقاط ضعف احتمالی شناسایی شوند. این گزارشها به بهبود زیرساخت و مقابله بهتر در حملات آینده کمک میکنند.

بهترین ابزارها و راهکارهای Mitigation DDoS

- Cloudflare DDoS Protection

- Akamai Kona Site Defender

- Arbor Networks (NetScout)

- Imperva DDoS Mitigation

- AWS Shield

- F5 Silverline DDoS Protection

جمعبندی…

در دنیای آنلاین امروز حملات DDoS دیگر یک احتمال نیستند، بلکه واقعیتی تهدیدآمیز برای هر کسبوکار دیجیتال بهشمار میروند. استفاده از راهکارهای Mitigation DDoS به شما این امکان را میدهد که حتی در زمان وقوع حمله، سرویسهای آنلاین خود را فعال و دردسترس نگه دارید و از آسیبهای جدی مانند از دست رفتن درآمد، کاهش اعتماد کاربران و افت رتبه برند جلوگیری کنید. شناخت انواع حملات، انتخاب ابزارهای مناسب و آمادهسازی زیرساخت، کلید موفقیت در مقابله با این تهدید همیشگی است.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *