حمله Evil Twin چیست و چگونه از آن در وایفای عمومی جلوگیری کنیم؟

حمله Evil Twin یکی از رایجترین روشهای هک از طریق وایفای عمومی است که بسیاری از کاربران بیخبر قربانی آن میشوند. در این مقاله بررسی میکنیم این حمله دقیقاً چیست، چگونه انجام میشود، چه خطراتی دارد و چطور میتوان با رعایت چند نکته ساده، از گرفتار شدن در دام آن جلوگیری کرد.

حمله Evil Twin چیست؟

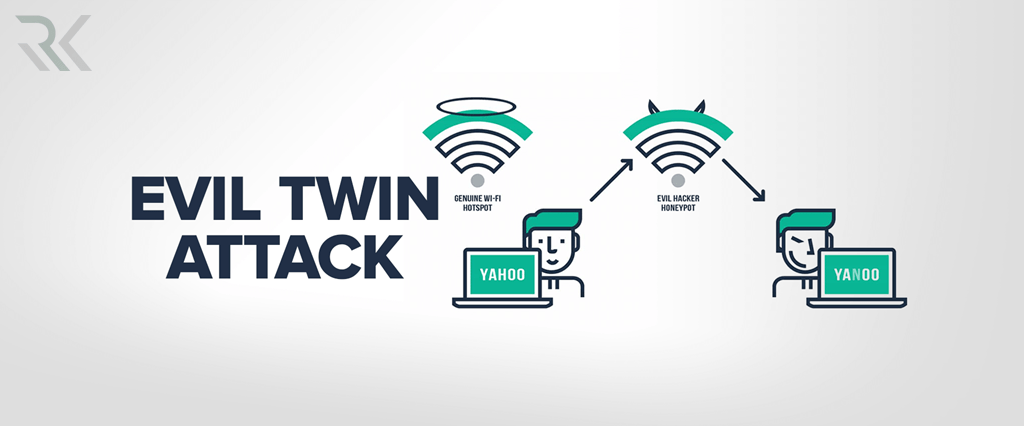

حمله Evil Twin یا «دوقلوی شیطانی» نوعی از حملات سایبری در شبکههای بیسیم (Wi-Fi) است که در آن، هکر با ایجاد یک شبکه وایفای جعلی و مشابه با نام شبکه اصلی، کاربران را فریب میدهد تا بدون آگاهی، به شبکه تقلبی متصل شوند. به محض اتصال کاربر، هکر میتواند ترافیک اینترنت او را شنود کند، اطلاعات حساس را استخراج کند و حتی او را به صفحات ورود جعلی هدایت کند تا نام کاربری، رمز عبور یا اطلاعات بانکی او را سرقت کند.

این حمله یکی از سادهترین و در عین حال مؤثرترین روشهای هک در مکانهای عمومی مانند کافیشاپها، هتلها، فرودگاهها و مراکز خرید است؛ جایی که کاربران بهدنبال اینترنت رایگان هستند و اغلب بدون بررسی امنیت شبکه به آن متصل میشوند. Evil Twin به دلیل شباهت ظاهری بالا به شبکههای واقعی، حتی برای کاربران آگاه نیز میتواند گمراهکننده باشد، به همین دلیل آشنایی با این روش و آموزش راههای شناسایی و پیشگیری از آن اهمیت فراوانی دارد.

حمله Evil Twin چگونه انجام میگیرد؟

ساخت یک شبکه جعلی با نام مشابه وایفای واقعی:

در اولین مرحله هکر با استفاده از ابزارهایی ساده، یک نقطه دسترسی بیسیم (Access Point) با نامی دقیقاً مشابه یا بسیار نزدیک به وایفای اصلی ایجاد میکند. برای مثال اگر وایفای واقعی “CoffeeHouse_WiFi” باشد، هکر شبکهای به نام “CoffeeHouse_FreeWiFi” میسازد تا برای کاربران آشنا به نظر برسد.

جذب کاربران به شبکه جعلی:

کاربرانی که در مکان عمومی حضور دارند هنگام جستجوی شبکههای وایفای این شبکه جعلی را مشاهده میکنند و بهدلیل نام آشنا و معمولاً باز بودن رمز (یا رمز مشترک)، بهراحتی به آن متصل میشوند. قربانی معمولاً متوجه نمیشود که به جای شبکه واقعی، به شبکهی تحت کنترل هکر متصل شده است.

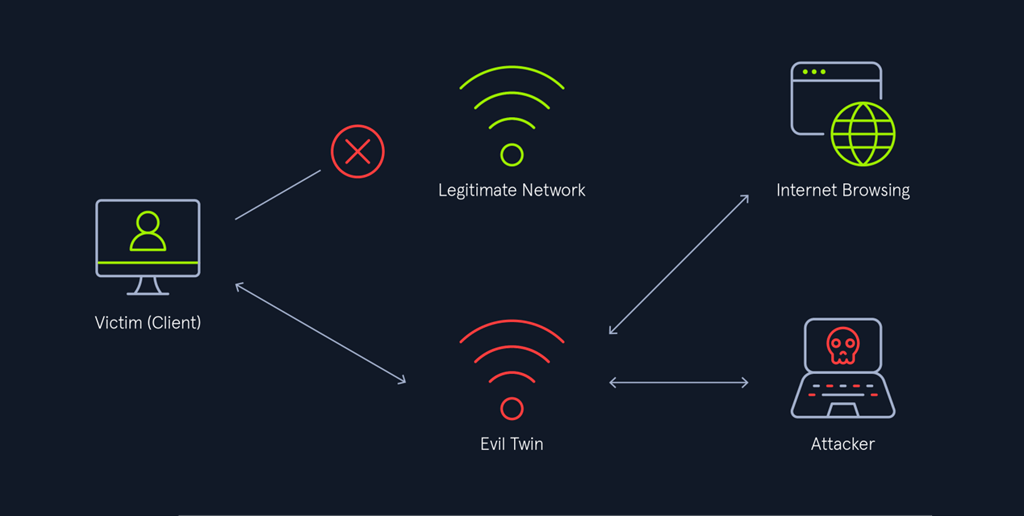

کنترل کامل ترافیک اینترنتی کاربر توسط هکر:

پس از اتصال کاربر به وایفای جعلی، تمامی درخواستها و اطلاعات ردوبدلشده بین کاربر و اینترنت از طریق سیستم هکر عبور میکند. این یعنی هکر میتواند دادهها را شنود کند، آنها را ذخیره کند یا حتی تغییر دهد.

هدایت کاربر به صفحات جعلی لاگین یا پرداخت:

در برخی موارد هکر کاربر را به صفحات جعلی مشابه سایتهای پرمخاطب (مانند Gmail، اینستاگرام یا صفحات درگاه بانکی) هدایت میکند. کاربر فریب میخورد و اطلاعات ورود یا مالی خود را در فرم جعلی وارد میکند؛ و این اطلاعات مستقیماً به هکر میرسد.

دسترسی به اطلاعات حساس و سوءاستفاده از آنها:

در مرحله نهایی پس از جمعآوری دادهها، هکر میتواند اقدام به سرقت هویت دیجیتال، دسترسی به حسابهای کاربری، برداشت مالی، یا فروش اطلاعات در فضای دارکوب کند. اگر اتصال کاربر رمزگذاری نشده باشد (مثلاً بدون استفاده از VPN)، اطلاعات او کاملاً در معرض دید هکر قرار دارد.

چه اطلاعاتی با این حمله ممکن است به سرقت برود؟

- نام کاربری و رمز عبور حسابهای ایمیل

- اطلاعات کارت بانکی و رمز دوم

- اطلاعات حساب کاربری شبکههای اجتماعی

- فایلهای دانلود یا آپلود شده توسط کاربر

- کوکیها و نشستهای احراز هویت (Session Cookies)

- دادههای فرمهای ورود و ثبتنام

- تصاویر، ویدیوها یا سایر محتوای خصوصی

تفاوت Evil Twin و MITM

Evil Twin و Man-in-the-Middle (MITM) هر دو از حملات شناختهشده در امنیت شبکه هستند، اما تفاوتهایی اساسی در نوع اجرا و هدف آنها وجود دارد. حمله Evil Twin با ایجاد یک شبکه وایفای جعلی انجام میشود تا کاربران را به اتصال فریب دهد. در این روش هکر سعی میکند ظاهر شبکه حقیقی را شبیهسازی کرده و افراد را به سمت آن هدایت کند تا بتواند تمامی فعالیتهای آنها را کنترل نماید. این حمله بیشتر در مکانهایی با وایفای عمومی رخ میدهد و بر پایه فریب است.

در مقابل حمله MITM میتواند در انواع مختلفی از شبکهها (نه فقط وایفای) اتفاق بیفتد و تمرکزش بر قرار گرفتن بین دو طرف ارتباط (مثلاً کاربر و سایت) برای دستکاری اطلاعات، رهگیری دادهها یا تزریق کدهای مخرب است. هکر در MITM لزوماً شبکه جعلی ایجاد نمیکند، بلکه ترافیک را در مسیر موجود شنود یا تغییر میدهد. بهعبارتی Evil Twin اغلب به مثابه دروازه ورود برای اجرای حملات MITM است.

Evil Twin |

Man-in-the-Middle (MITM) |

|

|---|---|---|

|

پایه حمله |

ساخت وایفای جعلی |

شنود یا ورود به ارتباط موجود |

|

نحوه فریب کاربر |

ظاهر مشابه با شبکه عمومی واقعی |

بدون نیاز به ایجاد شبکه جدید |

|

وقوع بیشتر در |

وایفای عمومی و مکانهای پرتردد |

انواع شبکههای بیسیم و سیمی |

|

هدف اصلی |

جمعآوری اطلاعات با جذب مستقیم قربانی |

رهگیری یا دستکاری داده در حین انتقال |

|

نیاز به تعامل کاربر |

بله (کاربر باید خودش وصل شود) |

خیر (ممکن است بدون اطلاع کاربر انجام شود) |

|

ارتباط با مخاطرات دیگر |

غالباً زمینهساز برای حملات MITM یا فیشینگ |

بخشی از حملات سازمانیافته پیچیدهتر |

از کجا بفهمیم گرفتار شبکه Evil Twin شدهایم؟

نام وایفای آشنا اما مشکوک است:

اگر در یک مکان عمومی چند شبکه با نامهای بسیار شبیه به هم دیدید (مانند Cafe_FreeWiFi)، یا شبکهای با نام مورد انتظار دیدید اما رمز نمیخواست یا قبلاً آن را ندیده بودید، احتمال وجود یک شبکه جعلی یا Evil Twin بسیار بالاست.

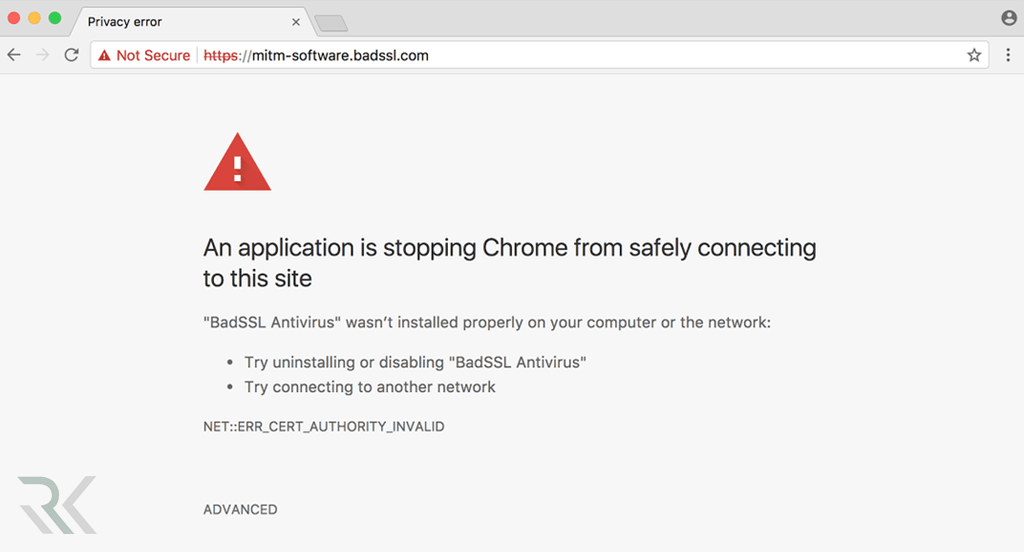

مرورگر هشدار گواهی امنیتی میدهد:

اگر پس از اتصال به وایفای، هنگام باز کردن سایتهای معروفی مانند گوگل، فیسبوک یا درگاه بانکی با هشدارهایی مثل «Certificate Not Trusted» یا «این اتصال امن نیست» روبرو شدید، نشانهای واضح از تلاش برای شنود یا جعل ارتباط توسط یک شبکه مخرب است.

درخواست ورود مجدد به حسابها:

شبکههای جعلی گاهی شما را به نسخهی تقلبی سایتها هدایت میکنند و از شما میخواهند مجدداً وارد حساب کاربریتان شوید. اگر سایتهایی که معمولاً شما را لاگینشده نگه میدارند، ناگهان از شما درخواست ورود کردند، باید به امنیت آن شک کنید.

کندی ناگهانی و غیرعادی در اتصال:

شبکههایی که نقش واسطهای برای سرقت اطلاعات ایفا میکنند، اغلب باعث کاهش سرعت اتصال شما میشوند. اگر وایفای باز است و نام آن آشناست، ولی اتصال آن غیرمعمول کند است یا پیوسته قطع و وصل میشود، ممکن است شبکهای جعلی باشد.

چگونه از حمله Evil Twin جلوگیری کنیم؟

استفاده از VPN هنگام استفاده از وایفای عمومی

یکی از موثرترین راههای جلوگیری از شنود اطلاعات در شبکههای ناامن، استفاده از VPN است. VPN تمامی دادههای رد و بدلشده بین دستگاه شما و اینترنت را رمزگذاری میکند و حتی اگر در شبکه جعلی قرار گرفته باشید، اطلاعات شما بدون رمز باقی نمیماند.

VPN چیست و چه کاربردی در امنیت ارتباطات دارد؟

اتصال فقط به شبکههای معتبر با رمز عبور

هرگز به شبکههایی که بدون رمز در دسترس هستند یا منبع مشخصی ندارند متصل نشوید. از مسئول مکان، نام دقیق شبکه و رمز عبور را بپرسید و فقط به آن متصل شوید. اتصال به وایفای نامشخص میتواند به راحتی راه را برای حمله Evil Twin باز کند.

غیرفعال کردن اتصال خودکار شبکه (Auto Connect)

بسیاری از دستگاهها بهطور پیشفرض به شبکههایی که قبلاً به آنها وصل شدهاند، به صورت خودکار متصل میشوند. این قابلیت را در تنظیمات خاموش کنید تا بهطور ناخواسته وارد یک نسخه جعلی از شبکهای آشنا نشوید.

به هشدارهای مرورگر و سیستم توجه کنید

مرورگرهایی مانند Chrome و Firefox در صورت وجود خطر در گواهی امنیت سایت (SSL) به شما هشدار میدهند. اگر بعد از اتصال به وایفای عمومی با چنین هشدارهایی مواجه شدید، از وارد کردن اطلاعات حساس جداً خودداری کرده و بلافاصله از شبکه جدا شوید.

جمعبندی…

حمله Evil Twin یکی از سادهترین اما خطرناکترین روشهای هک در شبکههای بیسیم عمومی است که با ساخت شبکههایی با ظاهر فریبنده، کاربران را به دام میاندازد و اطلاعات حساس آنها را سرقت میکند. اتصال بیدقت به وایفای رایگان میتواند زمینهساز سرقت رمز عبور، اطلاعات بانکی یا حتی هویت دیجیتال باشد. با شناخت نحوه کار این حمله، توجه به علائم هشداردهنده و رعایت چند نکته امنیتی ساده مانند استفاده از VPN، میتوان بهراحتی از گرفتار شدن در این تله سایبری جلوگیری کرد.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *