حمله Ping of Death چیست؟ آیا حمله Pod باعث آسیب به شبکه ما میشود؟

حمله Ping of Death (PoD) یکی از روشهای قدیمی اما معروف حملات DoS است که با ارسال بستههای ICMP مخرب باعث کرش یا ناپایداری سیستمهای هدف میشود. این حمله در گذشته تهدیدی جدی بود، اما امروزه بیشتر سیستمهای مدرن در برابر آن مقاوم شدهاند.

حمله Ping of Death چیست؟

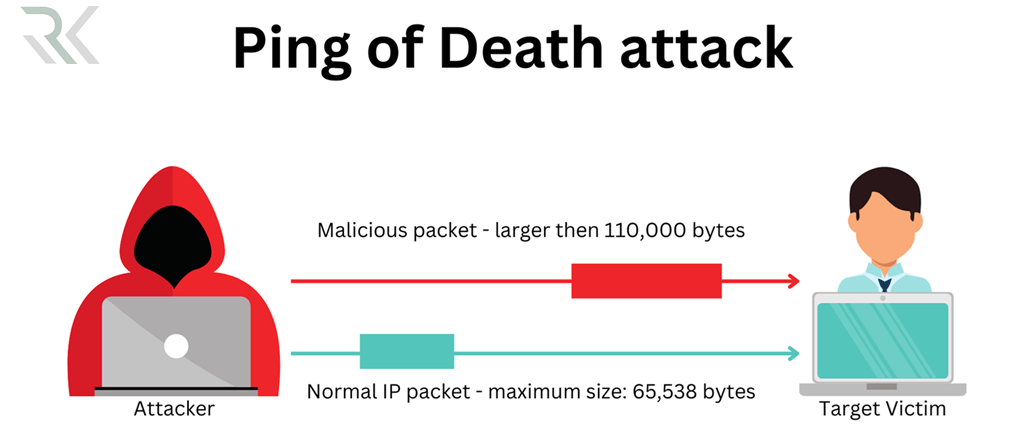

Ping of Death (PoD) نوعی حمله DoS است که از پروتکل ICMP برای ارسال بستههای بزرگتر از حد مجاز به سیستم هدف استفاده میکند. در پروتکلهای شبکه، حداکثر اندازه یک بسته IPv4 برابر با 65535 بایت است، اما برخی سیستمها قادر به مدیریت بستههایی با اندازه بیش از حد مجاز نیستند. مهاجم با ارسال یک بسته ICMP مخرب که هنگام بازسازی از چند بخش، اندازه آن از حد مجاز بیشتر میشود، باعث کرش، ریاستارت یا قفل شدن سیستم قربانی میشود.

این حمله در دهه 1990 بسیار رایج بود، زیرا بسیاری از سیستمهای عامل آن زمان در برابر بستههای Oversized ایمن نبودند. امروزه سیستمهای مدرن با استفاده از مکانیزمهای امنیتی و بهروزرسانیهای نرمافزاری در برابر PoD مقاوم شدهاند. ولی همچنان در برخی دستگاههای قدیمی یا سیستمهای بدون پچ امنیتی، خطر این حمله وجود دارد.

PoD چگونه کار میکند؟

-

ارسال بسته ICMP بزرگتر از حد مجاز:

در این حمله مهاجم یک بسته ICMP ایجاد میکند که اندازه آن بیش از 65,535 بایت (حداکثر اندازه مجاز در IPv4) است. این کار معمولاً با دستکاری در هدر بسته انجام میشود تا سیستم هدف را مجبور به دریافت یک بسته غیرعادی کند.

-

تکهتکه شدن بسته در مسیر:

بسته بسیار بزرگ در طول مسیر به دلیل محدودیتهای شبکه، به قطعات کوچکتر تقسیم میشود. این فرایند توسط روترها و تجهیزات شبکه انجام میشود تا دادهها به مقصد برسند. مشکل زمانی ایجاد میشود که این قطعات در مقصد دوباره سرهم شوند.

-

سرریز شدن حافظه هنگام بازسازی بسته:

هنگامی که سیستم هدف تلاش میکند تا قطعات بسته را دوباره مونتاژ کند، مقدار دادهای که از حد مجاز بیشتر است باعث سرریز بافر (Buffer Overflow) میشود. این میتواند منجر به کرش کردن سیستم، ریبوت ناگهانی یا حتی اجرای کد مخرب توسط مهاجم شود.

حمله سرریز بافر (Buffer Overflow) چیست و چگونه از آن جلوگیری کنیم؟

نمونههایی از حملات PoD در دنیای واقعی

-

حمله Ping of Death علیه سیستمهای ویندوز 95

در اواخر دهه ۱۹۹۰ یکی از نخستین و گستردهترین حملات PoD سیستمهای ویندوز ۹۵ را هدف قرار داد. این سیستمعاملها در برابر بستههای ICMP مخرب مقاوم نبودند و با دریافت یک بسته بیش از حد بزرگ، دچار کرش (Crash) یا ریبوت ناگهانی میشدند. این مشکل باعث شد مایکروسافت بهسرعت وصلههای امنیتی ارائه دهد.

-

حمله Ping of Death علیه دستگاههای شبکه سیسکو

در اوایل دهه ۲۰۰۰ برخی از روترها و سوئیچهای سیسکو با مشکل مشابهی روبهرو شدند. هکرها بستههای ICMP مخرب را به آدرسهای IP این دستگاهها ارسال میکردند و باعث کرش و قطع ارتباط شبکه میشدند. این حملات، ضعفهای امنیتی پروتکلهای شبکهای آن زمان را آشکار کرد و تولیدکنندگان تجهیزات شبکه را به بهبود امنیت واداشت.

-

حملات PoD علیه سرورهای یونیکس و لینوکس

سرورهای یونیکس و لینوکس در نسخههای قدیمیتر نیز به این حمله حساس بودند. در برخی موارد، ارسال یک بسته بزرگ ICMP باعث استفاده بیش از حد از منابع پردازشی میشد و سرور را به حالت ناپایدار یا حتی خاموشی کامل میبرد. این حملات منجر به بروزرسانیهای گسترده در کرنلهای لینوکس و یونیکس شد تا سیستمها در برابر چنین تهدیداتی مقاومتر شوند.

روشهای شناسایی و جلوگیری از Ping of Death

۱. استفاده از فایروال و فیلتر کردن بستههای مخرب

یکی از موثرترین روشها برای مقابله با حملات PoD استفاده از فایروالهای پیشرفته است. فایروال میتواند بستههای ورودی را بررسی کرده و هر بستهای که اندازه غیرعادی یا رفتار مشکوک داشته باشد، مسدود کند. بستههای ICMP با اندازه بیش از حد بزرگ یکی از نشانههای این حمله هستند و با اعمال قوانین مناسب در فایروال، میتوان از ورود آنها به شبکه جلوگیری کرد.

۲. بهروزرسانی سیستمعامل و تجهیزات شبکه

بسیاری از سیستمعاملهای قدیمی و دستگاههای شبکه در برابر حمله PoD آسیبپذیر بودند، اما این مشکل در نسخههای جدیدتر برطرف شده است. بنابراین، یکی از گامهای مهم در پیشگیری از این حمله، بهروزرسانی منظم سیستمعامل، فریمورها و نرمافزارهای امنیتی است. شرکتهای توسعهدهنده معمولاً آسیبپذیریهای شناختهشده را از طریق پچهای امنیتی برطرف میکنند، اما اگر بهروزرسانیها نادیده گرفته شوند، سیستم همچنان در معرض خطر خواهد بود.

۳. محدود کردن نرخ درخواستهای ICMP در شبکه

یکی از راههای موثر برای جلوگیری از سوءاستفاده از پروتکل ICMP در حملات PoD اعمال Rate Limiting بر درخواستهای ورودی است. تعداد درخواستهای ICMP که در یک بازه زمانی مشخص از یک آدرس آیپی مشخص ارسال میشوند، محدود خواهد شد. این کار باعث کاهش بار بر روی سیستمهای هدف شده و امکان سوءاستفاده از این پروتکل را برای مهاجم دشوارتر میکند.

۴. نظارت و تحلیل مداوم ترافیک شبکه

برای تشخیص بهموقع حملات PoD لازم است که ترافیک شبکه بهصورت مستمر مانیتور شود. ابزارهایی مانند Wireshark، Snort یا Suricata امکان بررسی بستههای ورودی و شناسایی الگوهای غیرعادی در ICMP را فراهم میکنند. به عنوان مثال، اگر حجم زیادی از بستههای ICMP با اندازه غیرعادی و در بازه زمانی کوتاهی به سمت یک سیستم ارسال شوند، میتوان این مورد را به عنوان یک تلاش برای حمله PoD شناسایی کرد.

مانیتورینگ شبکه چیست و چرا حیاتی و ضروری است؟

۵. غیرفعال کردن ICMP در صورت عدم نیاز

اگر یک سرور یا دستگاه نیازی به دریافت و پاسخگویی به درخواستهای ICMP نداشته باشد، میتوان این پروتکل را غیرفعال کرد تا از اجرای حملات PoD جلوگیری شود. این کار را میتوان از طریق تنظیمات سیستمعامل یا فایروال انجام داد. باید در نظر داشت که غیرفعال کردن کامل ICMP ممکن است برخی قابلیتهای تشخیصی شبکه، مانند Ping و Traceroute را غیرفعال کند، اما اگر این سرویسها برای عملکرد شبکه ضروری نباشند، مسدود کردن آنها میتواند یک اقدام امنیتی موثر باشد.

جمعبندی…

حمله Ping of Death (PoD) یکی از نخستین و شناختهشدهترین حملات DDoS است که با ارسال بستههای ICMP بیش از حد مجاز، باعث از کار افتادن سیستمهای هدف میشود. اگرچه امروزه بیشتر سیستمعاملها در برابر این حمله مقاوم شدهاند، اما همچنان مدیریت صحیح فایروالها و بروزرسانی امنیتی دستگاهها، نقش مهمی در جلوگیری از سوءاستفادههای مشابه دارد.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *