پروتکل LDAP چیست؟ کاربردها، مزایا و تفاوت با Active Directory

پروتکل LDAP (Lightweight Directory Access Protocol) یکی از پروتکلهای پرکاربرد و مهم در زمینه احراز هویت و مدیریت دسترسی در شبکهها و سازمانها است. با افزایش روزافزون تهدیدات سایبری مانند حملات فیشینگ، داشتن رویکردهای مطمئن برای مدیریت هویت کاربران به امری حیاتی تبدیل شده است. LDAP بهعنوان یک راهکار اصلی برای ذخیرهسازی و مدیریت اطلاعات هویتی کاربران، میتواند نقشی مؤثر در بهبود امنیت و کاهش ریسکهای مرتبط با دسترسی غیرمجاز داشته باشد.

در این مقاله، به بررسی جامع پروتکل LDAP خواهیم پرداخت. ابتدا به تاریخچه و اصول عملکرد این پروتکل اشاره میکنیم و سپس به مزایا و چالشهای استفاده از آن میپردازیم. همچنین، کاربردهای LDAP در شبکهها و سازمانها و مقایسه آن با پروتکلهای مشابه مورد بررسی قرار خواهد گرفت. در نهایت، با ارائه نکاتی برای پیادهسازی و آینده این پروتکل، درک بهتری از نقش آن در دنیای امنیت شبکه و مدیریت دسترسیها خواهیم داشت.

پروتکل LDAP چیست؟

پروتکل LDAP یا Lightweight Directory Access Protocol یک پروتکل استاندارد برای دسترسی به اطلاعات موجود در دایرکتوریها و مدیریت دادههای هویتی است که به شکل ساختار یافته ذخیره شدهاند. این پروتکل که در دهه ۱۹۹۰ معرفی شد، امکان دسترسی سریع و امن به اطلاعات کاربران، دستگاهها، و منابع شبکه را فراهم میکند. با استفاده از LDAP سازمانها میتوانند اطلاعاتی مانند نام کاربری، رمز عبور، و مجوزهای دسترسی کاربران را به شکل متمرکز و بهینه مدیریت کنند.

LDAP علاوه بر کاربردهای گستردهاش در احراز هویت و کنترل دسترسی، به دلیل سازگاری با سیستمهای مختلف و قابلیت یکپارچهسازی با سایر پروتکلها محبوبیت زیادی یافته است. این پروتکل به مدیران شبکه این امکان را میدهد تا به راحتی کاربران جدید را اضافه، دسترسیها را بهروزرسانی یا محدودیتها را اعمال کنند. LDAP همچنین به دلیل معماری سبک و کارایی بالا، یک انتخاب ایدهآل برای شرکتها و سازمانهای بزرگ و کوچک در مدیریت اطلاعات هویتی محسوب میشود.

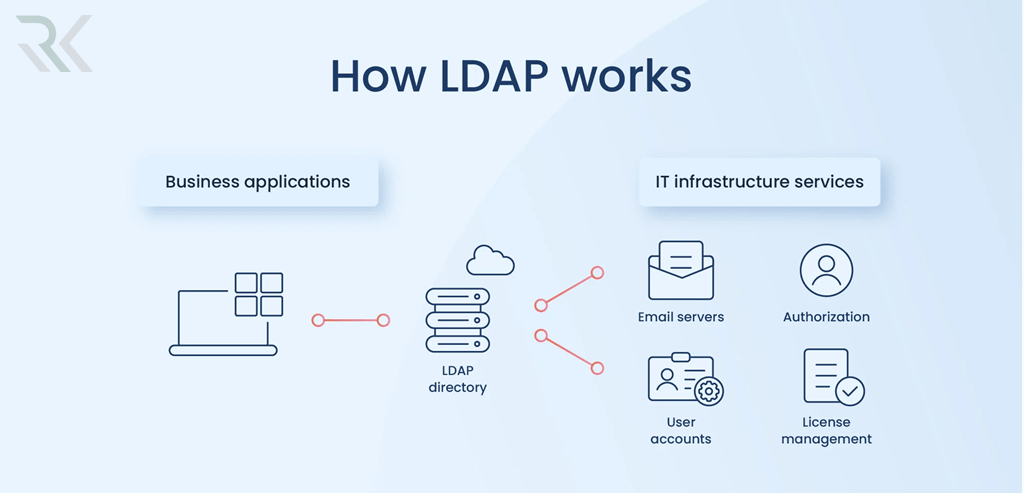

LDAP چگونه کار میکند؟

پروتکل LDAP به زبان ساده با ایجاد اتصال بین یک کلاینت و یک سرور LDAP آغاز میشود. ابتدا کلاینت (که میتواند کاربر یا برنامهای باشد) درخواست خود را از طریق پروتکل LDAP به سرور ارسال میکند. سرور LDAP پس از دریافت این درخواست، به جستجوی اطلاعات مورد نیاز در دایرکتوری خود میپردازد و پاسخ مناسب را برای کلاینت ارسال میکند. در نهایت، اتصال کلاینت به سرور قطع میشود. اگرچه این فرآیند بهظاهر ساده به نظر میرسد، اما برای بهینهسازی عملکرد، مدیران فناوری اطلاعات باید تنظیمات مختلفی مانند محدودیتهای زمانی یا اندازه جستجو را برای سرور LDAP تعریف کنند.

یکی از مراحل اساسی در عملکرد پروتکل LDAP احراز هویت کلاینت است که به دو روش اصلی انجام میشود. در روش اول، احراز هویت ساده، کلاینت با ارائه نام کاربری و رمز عبور به سرور متصل میشود و در صورت تایید اعتبار، به منابع دایرکتوری دسترسی پیدا میکند. روش دوم به نام احراز هویت ساده و لایه امنیتی (SASL) شناخته میشود، که در آن از پروتکلهای واسطهای مانند Kerberos برای احراز هویت و امنیت بیشتر استفاده میشود. در صورت ارتباطات حساس، شرکتها میتوانند از پروتکل امنیتی TLS برای رمزگذاری دادهها و اطمینان از امنیت کوئریهای LDAP استفاده کنند.

انواع مدلهای LDAP

پروتکل LDAP بهمنظور مدیریت و سازماندهی دادهها در شبکهها از مدلهای مختلفی بهره میبرد که هرکدام ساختار و کاربردهای خاص خود را دارند. این مدلها شامل مدل اطلاعاتی، مدل نامگذاری، مدل عملکردی و مدل امنیتی LDAP میشوند. هر یک از این مدلها به طور خاص برای بهینهسازی عملکرد، امنیت، و نحوه دسترسی به دادهها طراحی شدهاند و کمک میکنند تا دادههای دایرکتوری به بهترین شکل ممکن ذخیره، جستجو و بهروز شوند.

-

مدل اطلاعاتی (Information Model)

مدل اطلاعاتی LDAP به نحوه ذخیره و نمایش دادهها در دایرکتوری میپردازد. این مدل، دادهها را به صورت شیءگرا سازماندهی میکند؛ بهاینصورت که هر شیء دارای ویژگیهای خاصی است که با مقادیر مشخصی پر شدهاند. بهعنوانمثال، اطلاعات کاربران شامل نام، نام خانوادگی، ایمیل و شماره تماس به عنوان ویژگیهای آنها ذخیره میشوند. این ساختار امکان دستهبندی و مرتبسازی دادهها را فراهم میکند و موجب میشود که دادهها به شکل منظمتری در دسترس قرار بگیرند.

مدل اطلاعاتی از ساختارهای سلسلهمراتبی استفاده میکند که به دادهها امکان دستهبندی بر اساس موضوعات مختلف، مانند بخشها و مکانها را میدهد. به همین دلیل، مدیریت دادهها در شبکههای بزرگ با استفاده از این مدل سادهتر و دقیقتر انجام میشود. به دلیل ساختار شیءگرا و سلسلهمراتبی، این مدل بهسرعت میتواند دادههای موردنیاز را بازیابی کرده و امنیت و سرعت در پردازش دادهها را افزایش دهد.

-

مدل نامگذاری (Naming Model)

مدل نامگذاری LDAP به نحوه شناسایی و آدرسدهی اشیاء در دایرکتوری میپردازد. در این مدل، از سیستم نامگذاری سلسلهمراتبی استفاده میشود تا هر شیء در دایرکتوری دارای یک نام مشخص باشد که در اصطلاح به آن “نام متمایز” یا “DN” گفته میشود. DN شامل تمام اجزاء سلسلهمراتبی یک شیء است، از جمله سازمان، دپارتمان و نام خود شیء، که آن را به طور یکتا در دایرکتوری مشخص میکند. این ویژگی باعث میشود که پیدا کردن دادهها و مدیریت دسترسی به اطلاعات سریعتر و سادهتر انجام شود.

ساختار سلسلهمراتبی مدل نامگذاری LDAP امکان دسترسی و مدیریت آسان دادهها را در ساختارهای پیچیده فراهم میکند. بهاینترتیب، مدیران شبکه میتوانند بهسادگی کاربران و منابع شبکه را بر اساس سلسلهمراتب سازمانی دسترسیدهی کنند و هر شیء را با استفاده از نام متمایز (DN) به صورت یکتا در دایرکتوری شناسایی کنند.

-

مدل عملکردی (Functional Model)

مدل عملکردی LDAP تعیین میکند که چه عملیاتهایی میتوانند در دایرکتوری اجرا شوند. این عملیاتها شامل جستجو، افزودن، حذف و بهروزرسانی دادهها هستند. در این مدل، پروتکل LDAP به عنوان واسطی بین کاربر و دایرکتوری عمل کرده و درخواستهای کاربران را به اقدامات موردنیاز در سرور دایرکتوری تبدیل میکند. با استفاده از این مدل، مدیران شبکه قادرند دسترسیهای متفاوتی را برای کاربران و برنامهها تعریف کنند و از این طریق بهینهسازی در مدیریت دادهها را فراهم کنند.

مدل عملکردی، امکان اجرای عملیات با امنیت و کارایی بالا را تضمین میکند و به کاربران این امکان را میدهد تا بدون نیاز به دسترسی مستقیم به سرور، دادهها را بهروزرسانی و مدیریت کنند. مدیران با استفاده از مدل عملکردی، میتوانند سیاستهای متفاوتی برای اجرای عملیات مختلف تعریف کنند و بهاینترتیب از آسیبپذیریهای احتمالی و دسترسیهای غیرمجاز جلوگیری کنند.

-

مدل امنیتی (Security Model)

مدل امنیتی LDAP به منظور کنترل دسترسیها و حفاظت از دادههای حساس طراحی شده است. در این مدل، انواع مکانیزمهای احراز هویت و مجوزدهی به کار میرود تا تنها کاربران معتبر قادر به دسترسی به اطلاعات خاص باشند. به عنوان مثال، برای احراز هویت کاربران میتوان از نام کاربری و رمز عبور استفاده کرد و در موارد حساستر، مکانیزمهای قویتری مانند Kerberos بهکار گرفته میشود تا امنیت بیشتری برقرار شود.

مدل امنیتی LDAP همچنین از پروتکلهای رمزنگاری برای حفاظت از دادههای رد و بدل شده میان کلاینت و سرور استفاده میکند. در نتیجه، این مدل تضمین میکند که دادهها در مسیر انتقال ایمن باشند و از هرگونه دسترسی غیرمجاز به اطلاعات حساس جلوگیری شود.

کاربردها و مزایای LDAP در شبکهها و سازمانها

- مدیریت متمرکز دسترسیها

- سازگاری با سیستمهای مختلف

- افزایش امنیت سایبری

- صرفهجویی در زمان

- مقیاسپذیری بالا

- کاهش هزینهها

تفاوت LDAP با Active Directory

LDAP یک پروتکل است که بهطور گسترده برای مدیریت دسترسی به اطلاعات در دایرکتوریها بهکار میرود، در حالی که Active Directory (AD) یک سرویس دایرکتوری ایجاد شده توسط مایکروسافت است که به مدیریت دامنهها، کاربران و منابع شبکه میپردازد. LDAP امکان ارتباط کاربران با Active Directory را بهصورت امن فراهم میکند و این ارتباط به کاربران اجازه میدهد تا از طریق یک بستر امن اطلاعات مربوط به حسابهای کاربری و منابع را استخراج کنند. در واقع، میتوان گفت که LDAP راهی برای تعامل با Active Directory است که نیازهای امنیتی و مدیریتی را تسهیل میکند.

با این حال Active Directory یک ابزار LDAP خالص نیست و از پروتکلهای دیگری مانند Kerberos نیز برای احراز هویت بهره میبرد. همچنین Active Directory برای اجرای بهینه به کنترلکنندههای دامنه نیاز دارد و بهترین عملکرد آن در محیطهای مبتنی بر ویندوز است. در گذشته Active Directory بهعنوان استانداردی برای محیطهای ویندوزی در نظر گرفته میشد؛ اما با رشد فضای ابری و نیازهای جدید در شرکتها، خدمات دایرکتوری مبتنی بر ابر و سیستمهای چندگانه مانند مک و لینوکس نیز بهعنوان جایگزینهای جدید Active Directory مطرح شدهاند.

جمعبندی…

در این مقاله به بررسی پروتکل LDAP و نقش آن در مدیریت و سازماندهی دادهها در شبکهها پرداخته شد. LDAP بهعنوان یک پروتکل قوی، ارتباطات ایمن بین کاربران و سرویسهای دایرکتوری مانند Active Directory را تسهیل میکند. با توجه به مزایای قابل توجه این پروتکل، از جمله امکان جستجوی بهینه و احراز هویت امن، مشخص شد که LDAP نقش حیاتی در بهبود امنیت و کارایی شبکهها دارد.

همچنین، تفاوتهای اساسی بین LDAP و Active Directory نیز مورد بحث قرار گرفت، که نشاندهنده قابلیتهای منحصر به فرد هر یک از این سیستمها بود. با پیشرفت فناوری و تغییر نیازهای سازمانها، انتخاب صحیح بین LDAP و سایر خدمات دایرکتوری، بهویژه در زمینههای ابری، از اهمیت ویژهای برخوردار است. در نهایت، امید است که این مقاله به درک بهتر از پروتکل LDAP و کاربردهای آن در شبکهها و سازمانها کمک کرده باشد.

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM -

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

DMARC چیست و چگونه از جعل ایمیل و فیشینگ جلوگیری میکند؟

برترین ها

-

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل -

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

DKIM چیست؟ آموزش کامل تنظیم و ساخت رکورد DKIM

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *