نتیجه یک تحقیق جدید: باتها در حلکردن کپچا از انسانها موفقتر هستند

درحالیکه تستهای کپچا (Captcha) برای شناسایی باتها طراحی شدهاند، اکنون در یک مطالعه جدید، محققان به این نتیجه رسیدهاند که باتها در حلکردن مراحل طراحیشده برای کپچا از انسانها موفقتر هستند.

محققان دانشگاه کالیفرنیا، ارواین، در این مطالعه جدید سرعت کاربران در تستهای کپچا را تجزیهوتحلیل کردهاند که نشان میدهد تقریباً کندتر از باتها هستند و البته دقت کمتری نیز دارند. نکته قابلتوجه اینکه کپچاها بهگونهای طراحی شدهاند که برای انسانها نسبتاً ساده باشند و حلکردن آنها توسط باتها غیرممکن باشد؛ بااینحال، نتایج این مطالعه میتواند کاربر تست احراز هویت را زیر سؤال ببرد.

پس از مشاهده نحوه حل 14 هزار کپچا از شش نوع مختلف توسط 1400 شرکتکننده، محققان متوجه شدند که تفاوت قابلتوجهی بین عملکرد انسان و بات در این زمینه وجود دارد. طبق نتایج ارائهشده، باتها میتوانند کپچاهای نوع متن بههمریخته را در کمتر از یک ثانیه با نهایت دقت حل کنند و این میزان برای انسانها حداکثر 15 ثانیه با دقت بین 50 تا 84 درصد است.

همچنین باتها بیشترین مشکل را با تستهای reCAPTCHA مبتنی بر تصویر داشتهاند، اما همچنان موفق شدهاند آنها را با دقت 85 درصد و سریعتر از انسانها حل کنند.

در این مطالعه همچنین اشاره شده که عملکرد کپچا براساس سن، استفاده از اینترنت، تحصیلات و عوامل دیگری بهطور قابلتوجه در بین انسانها متفاوت است. به بیان دقیقتر، شرکتکنندگان مسنتر معمولاً در حلکردن آنها کندتر عمل میکنند، اما کاربرانی که مدرک دکترا داشتند عملکرد بهتری در این زمینه داشتهاند.

کپچاها که احتمالاً بسیاری از کاربران از وجود آنها ناراضی هستند، مانع از دسترسی عوامل مخرب به سرویسهای مختلف میشوند و بهطور کلی برای جلوگیری از حملات DDoS و حذف دادهها طراحی شدهاند. تستهایی مانند تشخیص متن بههمریخته، جمع بستن یک معادله و حتی شناسایی اشیا ازجمله کپچاهای موجود در سایتها محسوب میشوند.

این مطالعه درحالی منتشر شده است که کارشناسان از مدتها قبل بر این باورند که کپچاها بیفایده هستند و زمان زیادی که انسانها صرف حلکردن آنها میکنند، چندان منطقی نیست. حتی برخی از آنها میتوانند اطلاعات شخصی کاربران مانند شماره تلفن یا اثرانگشت دستگاه را ثبت کنند. با اشاره به همین موضوع، Cloudflare، گوگل، اپل و شرکتهای دیگر در طول چند سال گذشته تلاش کردهاند تا جایگزینهای بهتری برای مبارزه با باتها ارائه کنند.

موارد اخیر

-

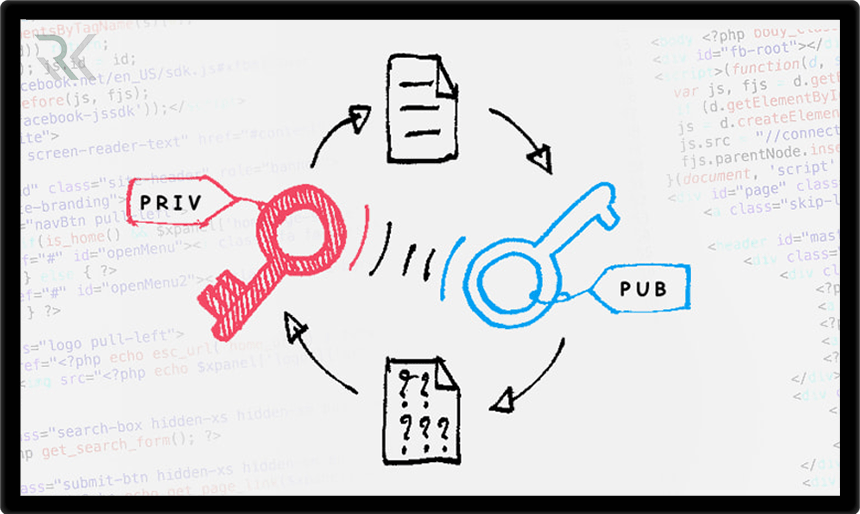

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

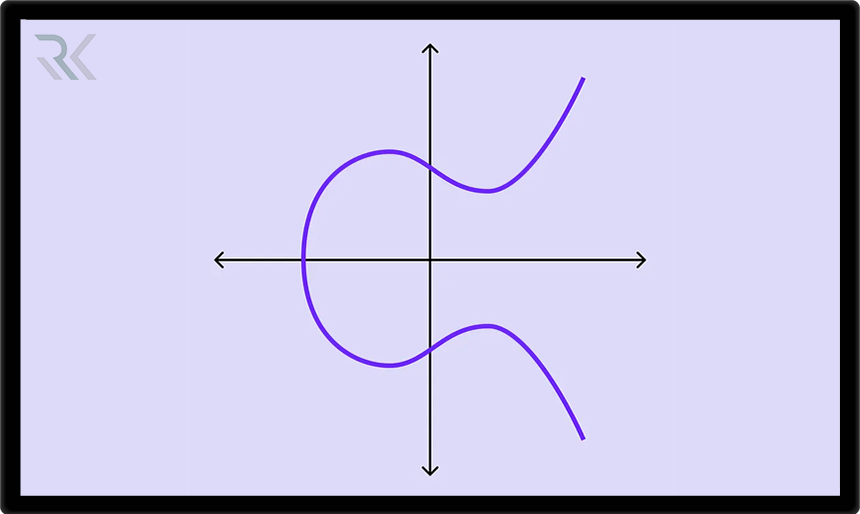

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2 -

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟ -

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN -

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه -

پروتکل MSTP چیست و چگونه Load Balancing را در VLANها ممکن میکند؟

پروتکل MSTP چیست و چگونه Load Balancing را در VLANها ممکن میکند؟

برترین ها

-

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه

منظور از کلید عمومی و کلید خصوصی در رمزنگاری چیست؟ برسی نحوه عملکرد و مقایسه -

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

اشتراک گذاری این مطلب

دیدگاهتان را بنویسید

نشانی ایمیل شما منتشر نخواهد شد. بخشهای موردنیاز علامتگذاری شدهاند *