پایگاه دانش

محققان یک ربات انسان با پیشرفت فوق العاده ساختهاند که میتواند در خانه کارهایی نظیر تا کردن لباس و پخت […]

محققان آمازون مدعی هستند در حال توسعه بزرگترین مدل هوش مصنوعی برای تبدیل متن به گفتار بوده که برای آموزش آن از […]

مایکروسافت قصد دارد نسخه جدید و تجاری ویندوز ۱۱ را در سال ۲۰۲۴ با نام ۲۴ اچ تو منتشر کند. […]

دوربین مداربسته مخفی یا جاسوسی نوعی دوربین است که قابلیت نصب و فعالشدن بهصورت پنهانی در محیطهای مختلف را داراست. […]

تیم تخصصی امن افزار هوشمند رایکا در جشن 1 سالگی این شرکت حضور یافتند سعید نصیری(مدیرعامل):تولد شروعی تازه است و […]

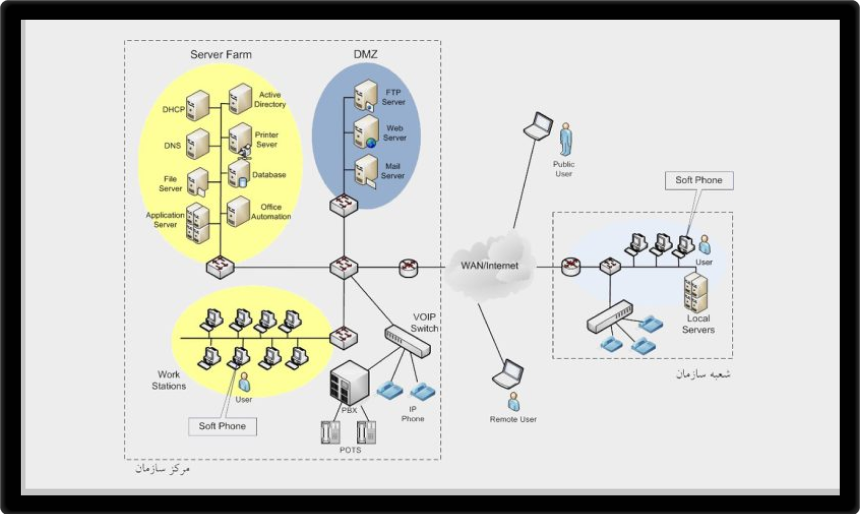

در این مقاله در مورد امن سازی بستر شبکه در امن افزار رایکا نکاتی را خواهیم گفت راهکار امنیت شبکه همه کاربران […]

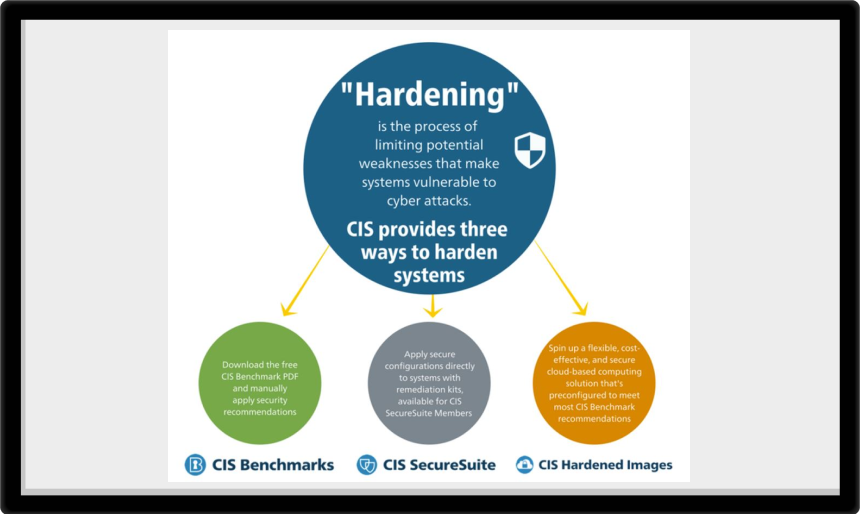

با توجه به حملات سایبری گسترده ای که در سطوح سازمان های بزرگ در حال انجام است یکی از وظایف […]

در شبکه اگر قادر به نصب نرم افزار های شنود شبکه مثل وایرسارک یا غیره نیستید میتوانید از دستورات خود […]

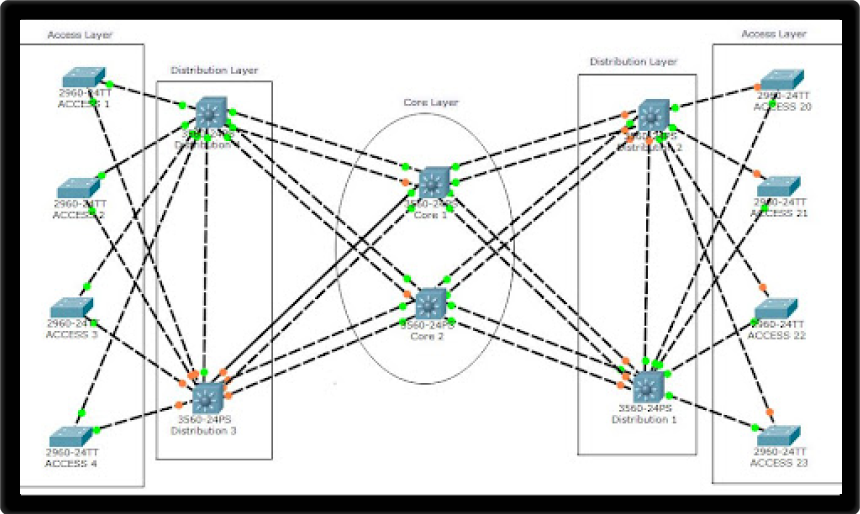

EtherChannel یک قابلیتی در سوئیچ است که به شما امکان را می دهد تا پورت اترنت چندگانه را در یک […]

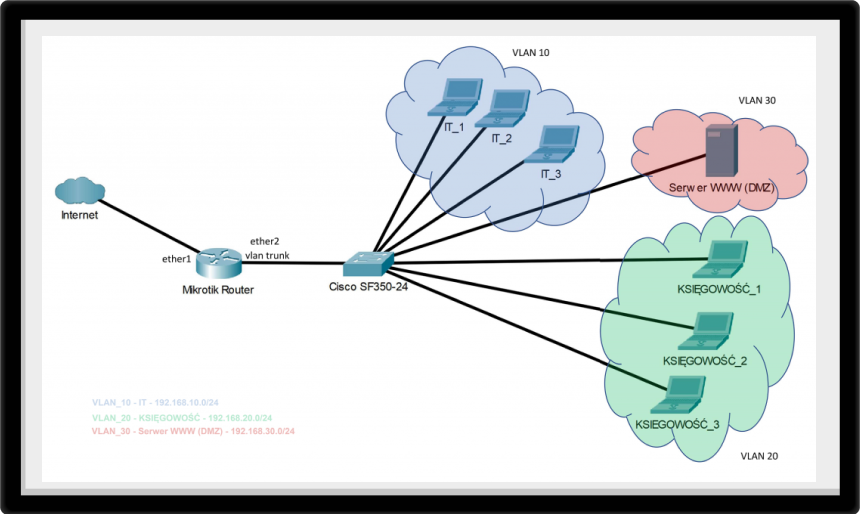

LAN مجازی (Virtual LAN) به قسمت جدا و تقسیم شده در لایه Data Link شبکه کامپیوتری که باعث ایجاد چندین […]

عضویت در خبرنامه

موارد اخیر

-

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال)

رمزنگاری منحنی بیضی ECC چیست و چگونه کار میکند؟ (مرحله به مرحله با مثال) -

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟

الگوریتم Diffie‑Hellman چیست و چگونه امنیت ارتباطات را تضمین میکند؟ -

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد

کپسولهسازی (Encapsulation) در شبکه چیست؟ کاربردها و نحوه عملکرد -

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN

Site‑to‑Site VPN چیست و چه کاربردی دارد؟ + مقایسه با Remote Access VPN -

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2

پروتکل IKE چیست؟ راهنمای کامل Internet Key Exchange + مقایسه IKEv1 و IKEv2 -

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟

IPsec در شبکه چیست، چه کاربردی دارد و چگونه کار میکند؟ -

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN

GRE Tunnel در شبکه چیست و چه کاربردی دارد؟ مقایسه با VPN -

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه

معماری Leaf‑Spine چیست؟ راهنمای کامل Spine‑and‑Leaf در شبکه