پایگاه دانش

بر اساس این توصیه، عوامل سایبری روسیه از روترهای در معرض خطر برای تسهیل عملیات سایبری استفاده می کنند که […]

نتایج تحقیقات پژوهشی «ستیزنلب» وابسته به دانشگاه تورنتو، نشان میدهد تقریبا تمام برنامههای صفحهکلید پیشفرض چینی که در تلفنهای هوشمند […]

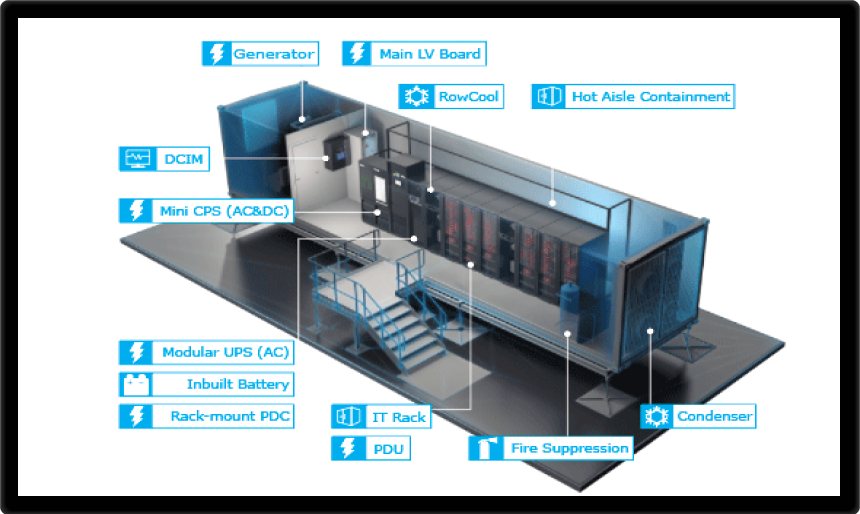

در سالهای اخیر، توجه ویژهای به «دیتاسنتر سیار» یا «دیتاسنتر کانتینری» میشود و در کنار دیتاسنتر ماژولار و اج، بازار […]

در مراکز داده با افزایش تعداد رکها و متعاقبا مصرف برق و تولید حرارت بیشتر تمایل به سیستم سرمایشی مبتنی […]

در ماههای اخیر، بارها خبرهایی درباره قطعی و از کار افتادن دیتاسنترهای ایرانی به خاطر مشکلات برق منتشر شده است. […]

خرید فایروال یکی از روشهای مهم و اصلی حفظ امنیت شبکه است. با این حال ابزارهای مدیریتی نیز نقش بهسزایی در […]

امروزه امنیت اطلاعات، بزرگترین چالش در عصر فناوری اطلاعات محسوب میشود و حفاظت از اطلاعات در مقابل دسترسی غیر مجاز، […]

تجزیه و تحلیل تهدید از سوی بلک بری، یک کمپین فیشینگ نیزه ای یا اسپیرفیشینگ (spearphishing) را در اواخر سال […]

ARP چیست؟ پروتکل ARP یک پروتکل شبکه است که برای ترجمه آدرسهای IP به آدرسهای MAC، که آدرسهای سختافزاری مربوط […]

عوامل ناشناس کد مخربی را در نسخههای 5.6.0 و 5.6.1 مجموعه ابزار فشردهسازی متن باز XZ Utils قرار دادهاند. بدتر […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل