پایگاه دانش

در دنیای امروز که تهدیدات سایبری به طور فزایندهای در حال افزایش هستند، سازمانها و شرکتها برای حفاظت از اطلاعات […]

اهمیت امنیت سایبری و نظارت مداوم بر داراییهای فناوری اطلاعات روز به روز بیشتر میشود. با توجه به تهدیدات مختلف […]

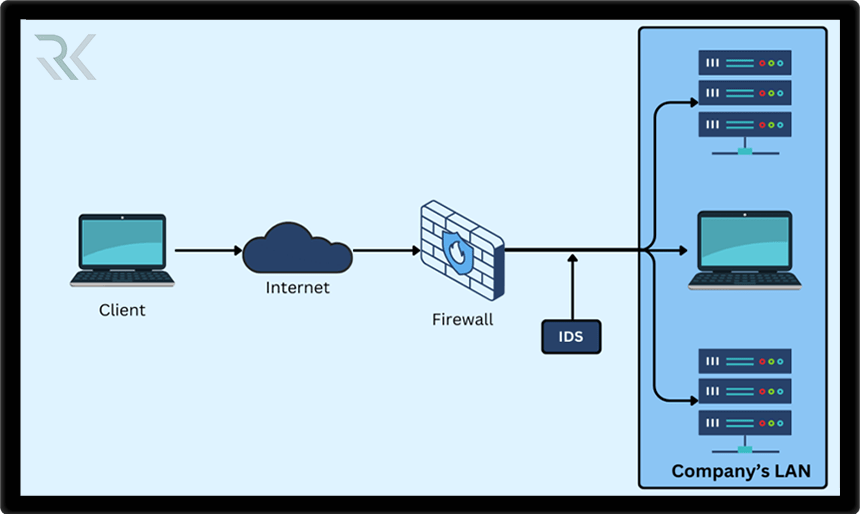

حتی اگر ساختار امنیتی شبکه و زیرساختهای خود را بر مبنای مدل امنیتی Zero Trust پیادهسازی کرده باشید، باید خود […]

پروتکل RDP یکی از ابزارهای پرکاربرد در اتصال از راه دور به سیستمها و انجام امور مختلف شبکه است که […]

پروتکل تأیید هویت Kerberos به عنوان یکی از ابزارهای کلیدی در امنیت شبکهها شناخته میشود که به حفظ حریم خصوصی […]

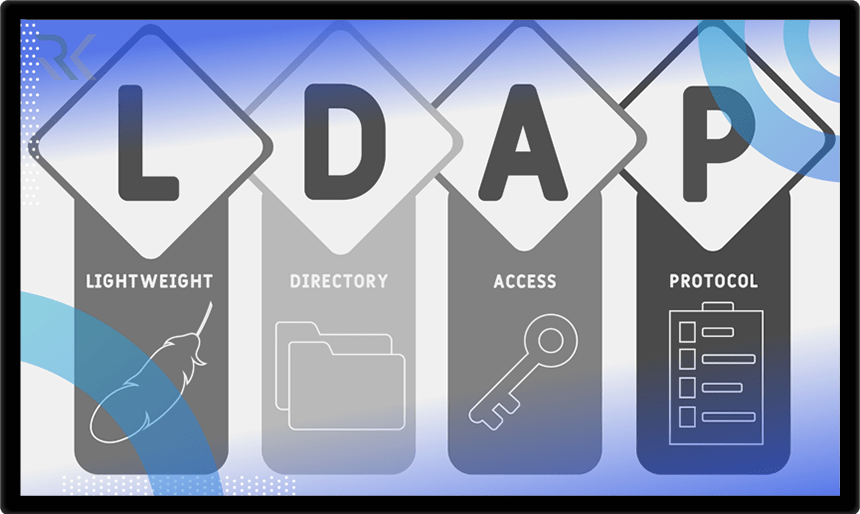

پروتکل LDAP (Lightweight Directory Access Protocol) یکی از پروتکلهای پرکاربرد و مهم در زمینه احراز هویت و مدیریت دسترسی در […]

اصل کمترین دسترسی (POLP) یکی از مهمترین اصول در زمینه امنیت اطلاعات و حفاظت از دادههاست که به خصوص در […]

در دنیای امروز، امنیت سایبری و مانیتورینگ شبکه به عنوان دو رکن اصلی در حفظ سلامت و کارایی سیستمهای فناوری […]

Mimikatz یکی از ابزارهای محبوب در مراحل پس از نفوذ است که هکرها برای حرکت در شبکه و افزایش سطح […]

Mimikatz به ابزاری تبدیل شده است که به طور گسترده توسط هکرها برای استخراج رمزهای عبور و هشها از حافظه، […]

عضویت در خبرنامه

موارد اخیر

-

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری

گره یا Node در شبکه چیست؟ معرفی انواع Node در شبکههای کامپیوتری -

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟

Failover Cluster در Windows Server چیست و چه تفاوتی با Load Balancing دارد؟ -

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP

Windows Admin Center (WAC) چیست؟ + مقایسه با RDP -

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟

نانو سرور (Nano Server) چیست و چه زمانی باید از آن استفاده کنیم؟ -

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟

جعل ایمیل (Email Spoofing) چیست و چگونه از جعل ایمیل جلوگیری کنیم؟ -

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده

برسی تفاوت Hashing، Encryption و Obfuscation به زبان ساده -

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟

Obfuscation (مبهم سازی) چیست و چگونه از مهندسی معکوس در توسعه نرم افزار جلوگیری میکند؟ -

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل

SPF، DKIM و DMARC چیستند؟ راهنمای کامل احراز هویت ایمیل